「エックスサーバーからアカウント認証のお願いというメールが届いた。急いで対応しなきゃ」

そう思ってリンクをクリックしそうになった方、ちょっと待ってください。

そのメール、エックスサーバーからではありません。

フィッシング詐欺の迷惑メールです。

弊社では様々なクライアントのホームページ保守管理を担当しており、エックスサーバーのアカウントを日常的に扱っています。

そして2026年4月から5月にかけて、弊社が管理しているドメインの管理アドレス宛にも、「アカウント認証が必要です」という件名のメールが届きました。

結論から言うと、

・差出人のドメインがエックスサーバーとまったく関係のないアドレスであること、

・リンク先がエックスサーバーの公式サイトではないこと

上記から、フィッシングメール(スパムメール)であると判断できます。

この記事は、

「エックスサーバーからアカウント認証のメールが届いたけど、本物かどうか分からない」

「クリックしてしまったかもしれない。どうすればいい?」

「最近この手のメールが増えていて不安」

という方に向けて書いています。

読み終えたあとには、このメールが詐欺である根拠、見分けるためのチェックポイント、そして万が一クリック・入力してしまった場合の対処法まで判断できるようになります。

「XServerアカウント認証のお願い」は迷惑メールです。絶対にクリックしないでください

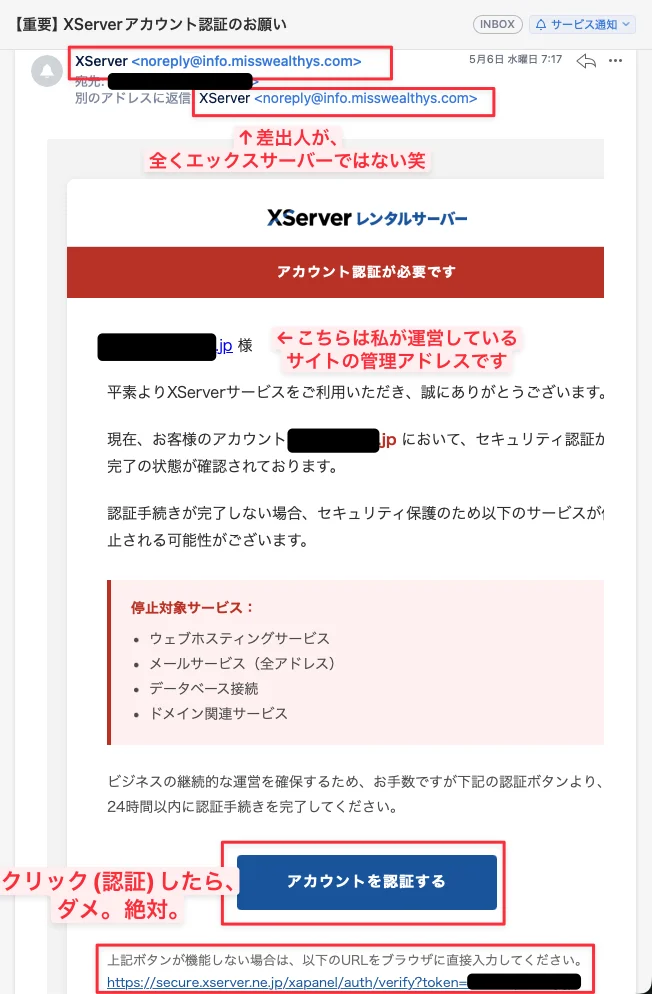

まず、今回実際に届いたメールの内容をお見せします。

弊社が管理しているドメインの管理アドレスに届いた、本物の迷惑メールです。

実際に届いたメールの全文と危険なポイント

以下が、実際に私の管理しているドメインのアドレスへ届いたフィッシングメールの内容です。

(ドメイン名やアドレスの一部を伏せています)

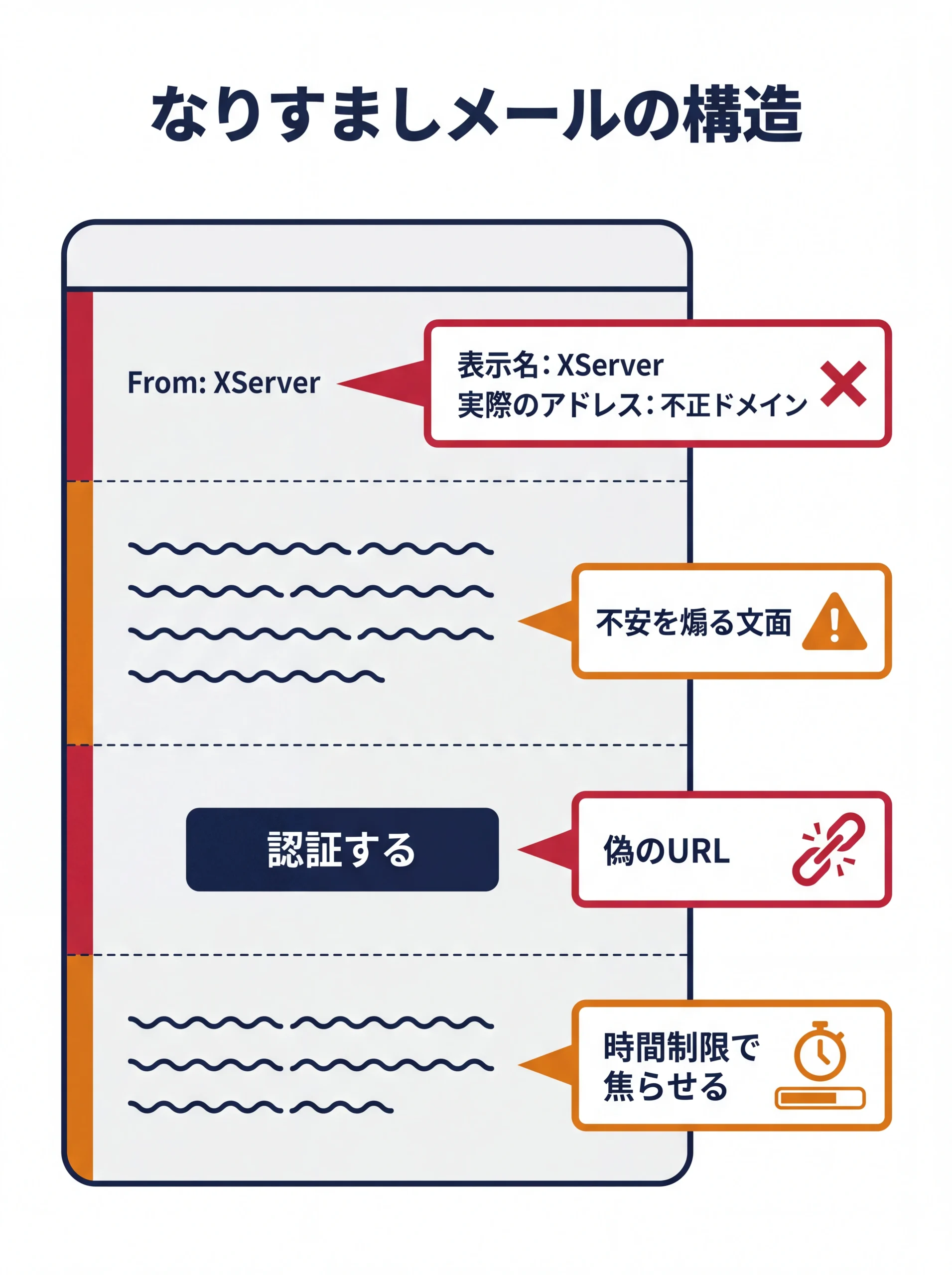

このメールの危険なポイントを整理します

- 差出人アドレスが「noreply@info.miss〇〇〇〇thys.com」。エックスサーバーの公式ドメイン(xserver.ne.jp)とはまったく無関係

- 「セキュリティ認証が未完了の状態」という不安を煽る表現で、冷静な判断を鈍らせようとしている

- 「24時間以内に認証手続きを完了してください」と期限を切ることで、焦らせてクリックさせる手口

- 「ウェブホスティングサービス」「メールサービス(全アドレス)」「データベース接続」「ドメイン関連サービス」と停止対象をずらりと並べて恐怖感を最大化している

- メール末尾のURLは一見「https://secure.xserver.ne.jp/…」に見えるが、実際のリンク先は別のドメイン

私がこのメールを見た瞬間、最初に確認したのは差出人のアドレスでした。

「XServer」と名乗っているのに、ドメインが「miss〇〇〇〇thys.com」。

この時点で、詐欺メールだと断定できます。

(読まれている方が誤ってメール送信などしないように念のためこのスパムも〇〇〇〇を入れておきます)

本物のエックスサーバーからのメールであれば、差出人ドメインは「xserver.ne.jp」です。

「support@xserver.ne.jp」や「info@xserver.ne.jp」のように、公式ドメインが使われます。

表示名だけを「XServer」にして、中身はまったく別のドメインから送っている。これが典型的な「なりすましメール」のパターンです。

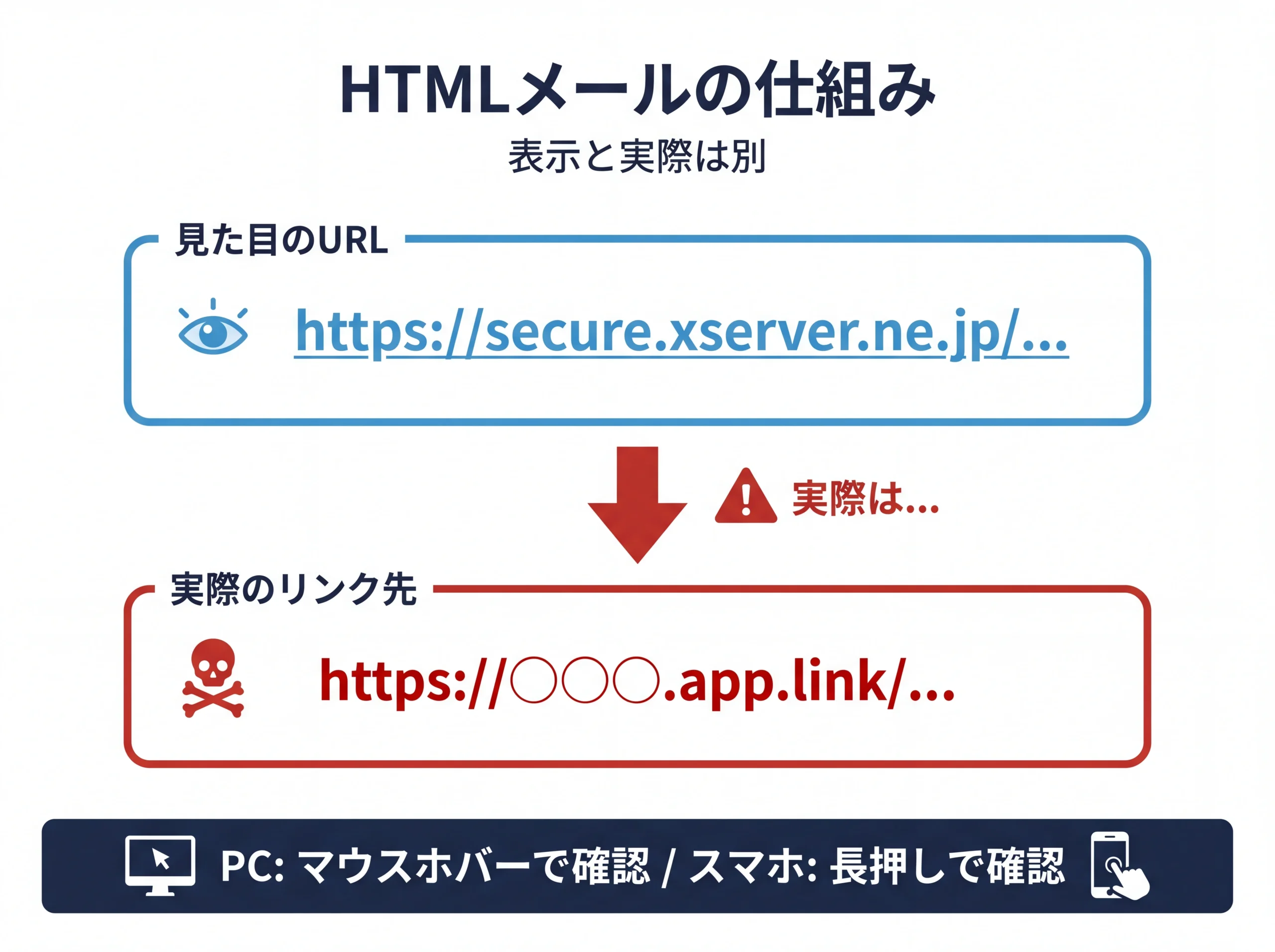

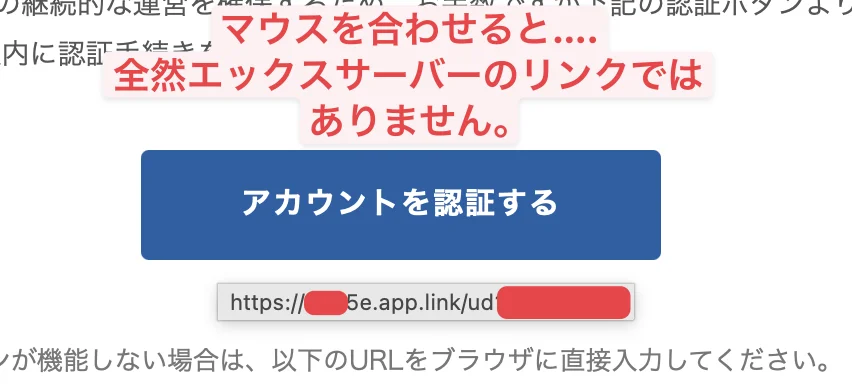

「アカウントを認証する」ボタンのリンク先はエックスサーバーではない

次に確認したのが、メール内の「アカウントを認証する」というボタンのリンク先です↓

ボタンにマウスカーソルを合わせると、画面の左下にリンク先のURLが表示されます。

表示されたのは「https://〇〇〇5e.app.link/ud〇〇〇〇」という、エックスサーバーとは何の関係もないURLでした。

「app.link」というのは短縮URLやディープリンク系のサービスで、リンク先を隠す目的で使われることが多い形式です。

エックスサーバーの正規のログインページは「https://secure.xserver.ne.jp/」から始まります。

メール本文に「https://secure.xserver.ne.jp/…」と書いてあっても、実際のボタンのリンク先はまったく別のサイトに飛ばされる仕組みになっています。

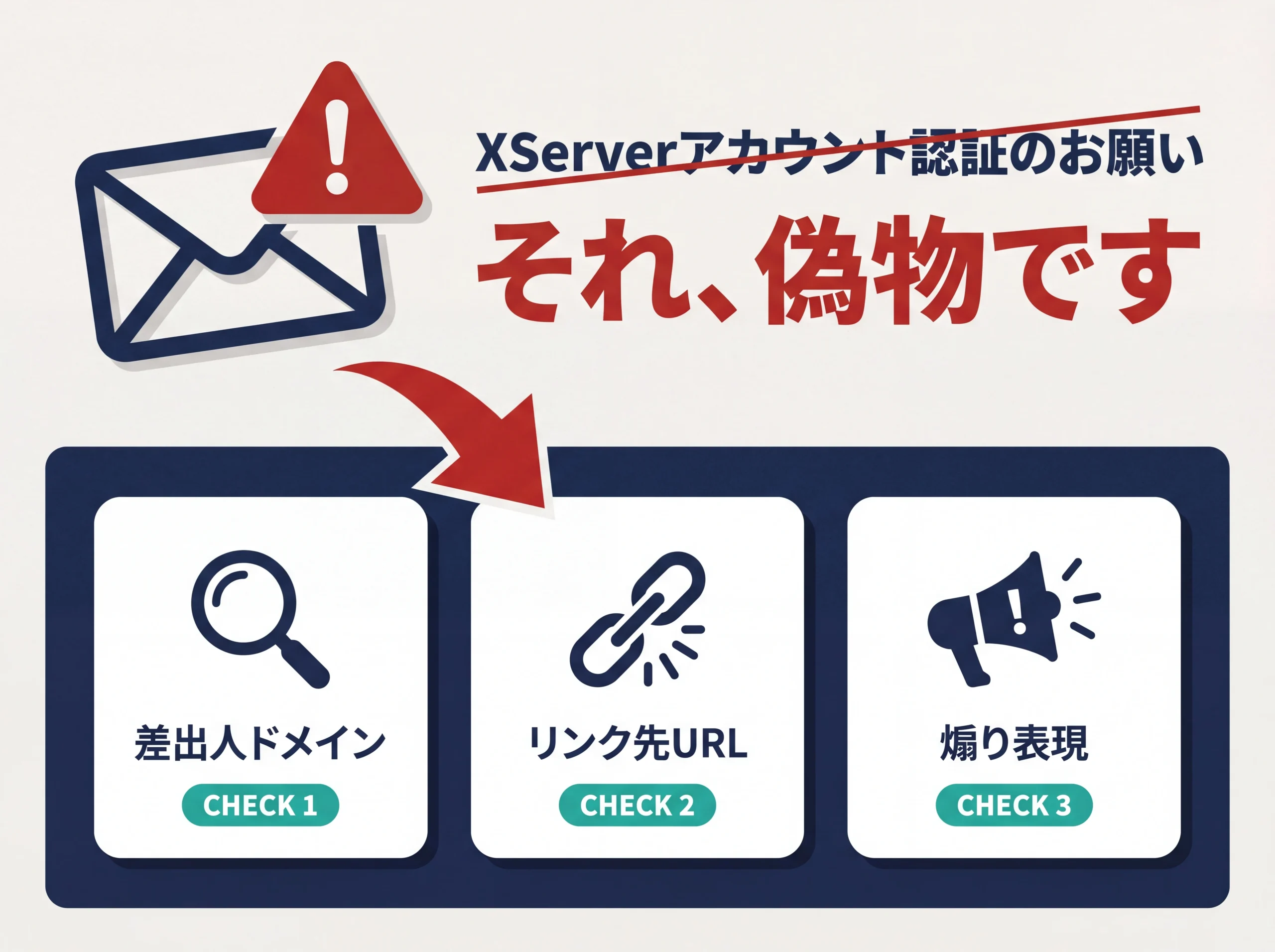

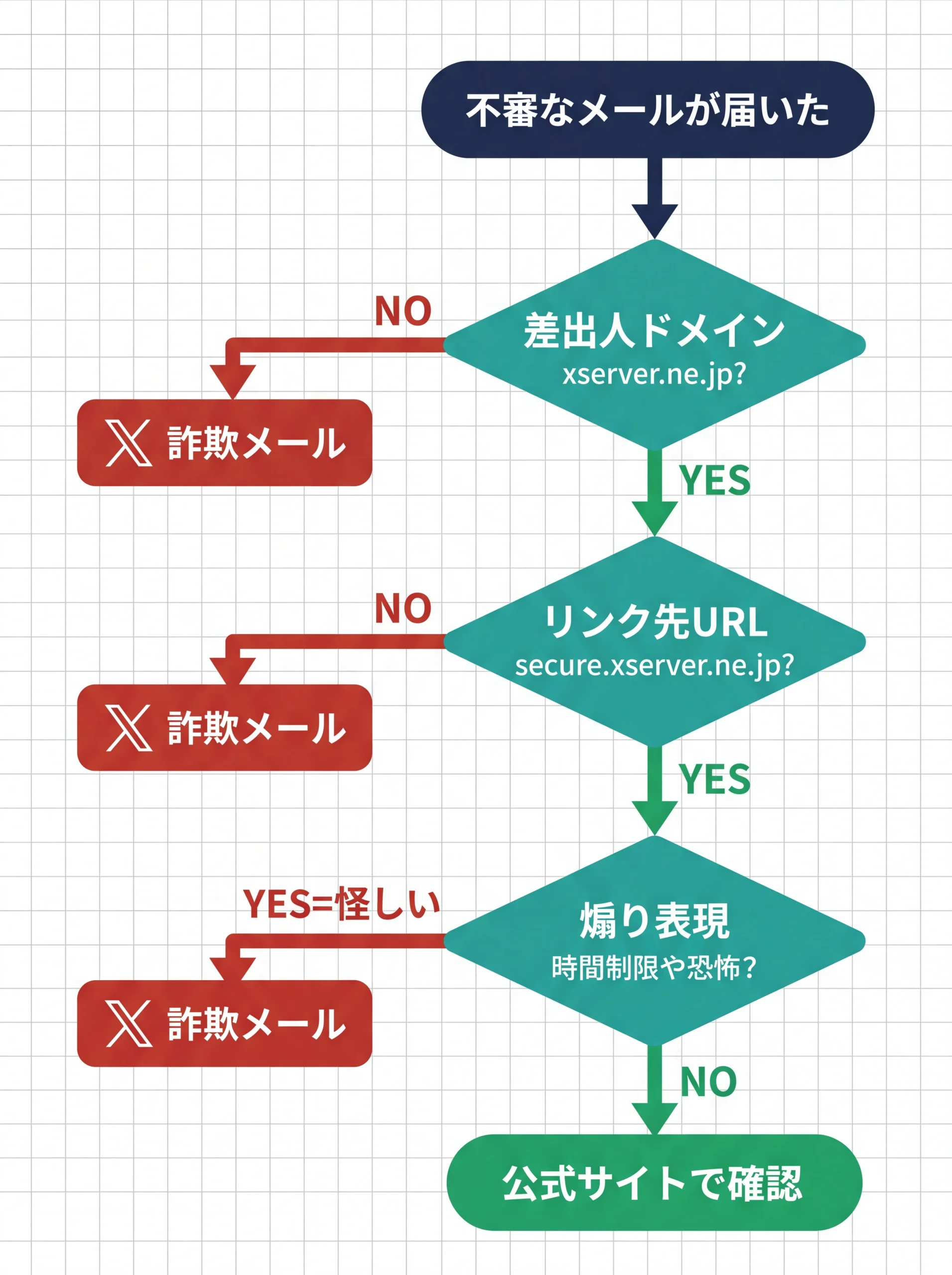

このフィッシングメールを見破る3つのチェックポイント

「このメールは詐欺」と断定できた理由を、再現できる形で整理します。

エックスサーバーに限らず、どんなサービスの「なりすましメール」にも応用できる判断基準なので、ぜひ覚えておいてください。

チェック1:差出人アドレスのドメインを確認する

確実かつ簡単な判定方法がこれです。

メールの「差出人」欄に表示されている名前ではなく、その裏にあるメールアドレスのドメイン(@以降の部分)を確認してください。

エックスサーバーの正規メールであれば、ドメインは「xserver.ne.jp」です。

今回の迷惑メールは「miss〇〇〇〇thys.com」でした。この時点でアウトです。

しかし、送信者のアドレスがxserver.ne.jpへ偽造するパターンもあります(関連記事)ので、これだけで安心してはいけません。

確認手順(スマホの場合)

差出人の名前部分をタップすると、実際のメールアドレスが展開表示されます。

「XServer」や「エックスサーバー」と表示されていても、アドレスが「@xserver.ne.jp」以外なら偽物です。

チェック2:メール本文のリンク先URLを確認する

メール内のボタンやリンクをクリックする前に、リンク先のURLを確認します。

- パソコン:リンクやボタンにマウスカーソルを合わせる(クリックしない)。画面左下にURLが表示される

- スマホ:リンクやボタンを長押しする。表示されたURLを確認する

エックスサーバーの正規のログインページは「https://secure.xserver.ne.jp/」で始まります。

これ以外のドメイン(「app.link」「xserver-verify.com」等)が表示されたら、フィッシングサイトへの誘導と判断してください。

チェック3:件名・本文の「煽り表現」に注意する

今回のメールには、典型的なフィッシング詐欺の「煽りパターン」がすべて詰まっていました。

- 「セキュリティ認証が未完了の状態」で不安を煽る

- 「24時間以内」と時間制限をかけて焦らせる

- 「サービスが停止される可能性がございます」で恐怖を与える

- 停止対象を4項目も並べて「全部止まる」と思わせる

正直なところ、この手の煽り文句は「フィッシングメールの教科書」のような構成です。

経験上、本物のエックスサーバーがここまで強い警告をメールで送ってくることはまずありません。

正規の通知であれば、メール内リンクではなく「サーバーパネルにログインしてご確認ください」という案内になるケースがほとんどです。

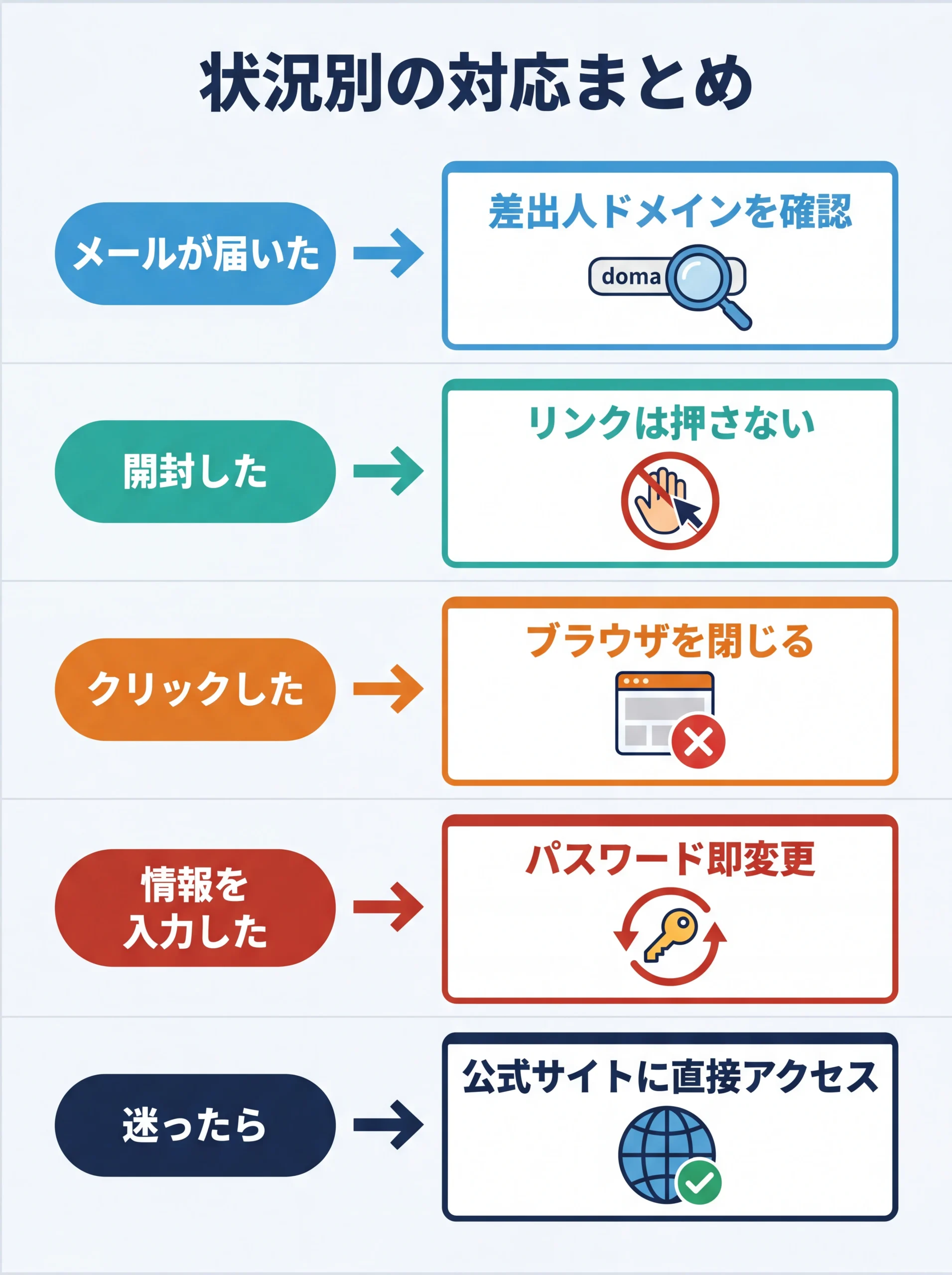

判断に迷ったときの鉄則

メール内のリンクは一切クリックせず、ブラウザのアドレスバーに「https://www.xserver.ne.jp/」と直接入力してログインし、アカウントの状態を確認してください。

本当に認証が必要な状況であれば、管理画面上にもお知らせが表示されているはずです。

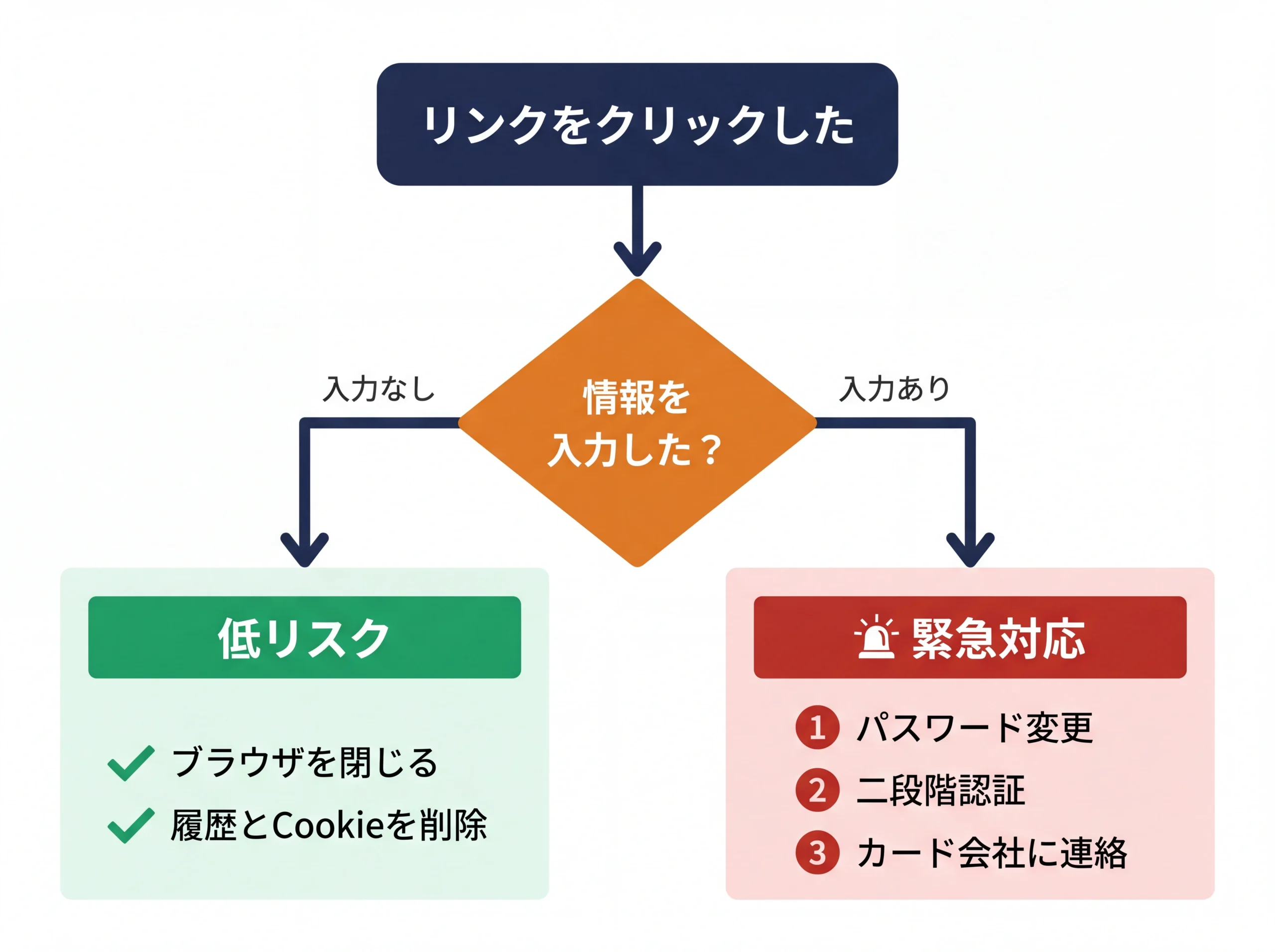

リンクをクリックしてしまった場合の対応

「メールが届いて、つい反射的にクリックしてしまった」。

この相談、実は少なくありません。

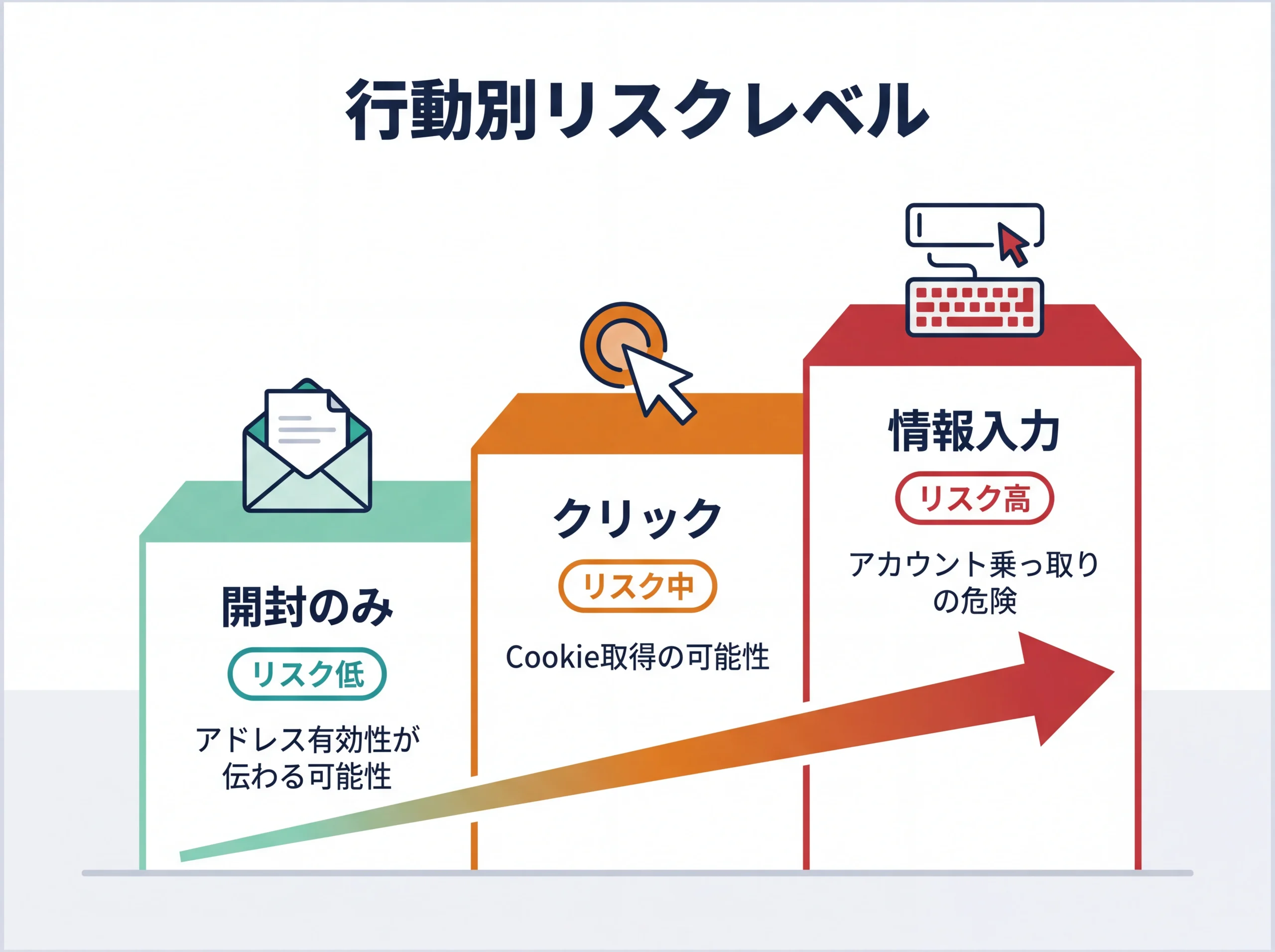

ここで大事なのは、クリックした後に何をしたかによって対応が変わるという点です。

情報を入力していない場合

リンクをクリックしてフィッシングサイトが表示されたものの、ログイン情報やカード情報を一切入力していない場合。

この段階であれば、深刻な被害につながるリスクは低いと考えてよいでしょう。

ただし、以下の対応はしておいてください。

- ブラウザのタブまたはウィンドウをすぐに閉じる(サイト内のボタンは押さない)

- ブラウザの「閲覧履歴」「Cookie」「キャッシュ」を削除する

- 不審なブラウザ拡張機能が追加されていないか確認する

- 自動ダウンロードされたファイルがないか「ダウンロード」フォルダを確認する

IPA(情報処理推進機構)の公式サイトでも、フィッシングサイトにアクセスしただけで、情報を入力していなければ、通常はマルウェア感染や認証情報の漏洩にはつながりにくいという趣旨の説明がされています。

過度に不安になる必要はありませんが、上記のクリーニングは習慣として行っておくのがよいでしょう。

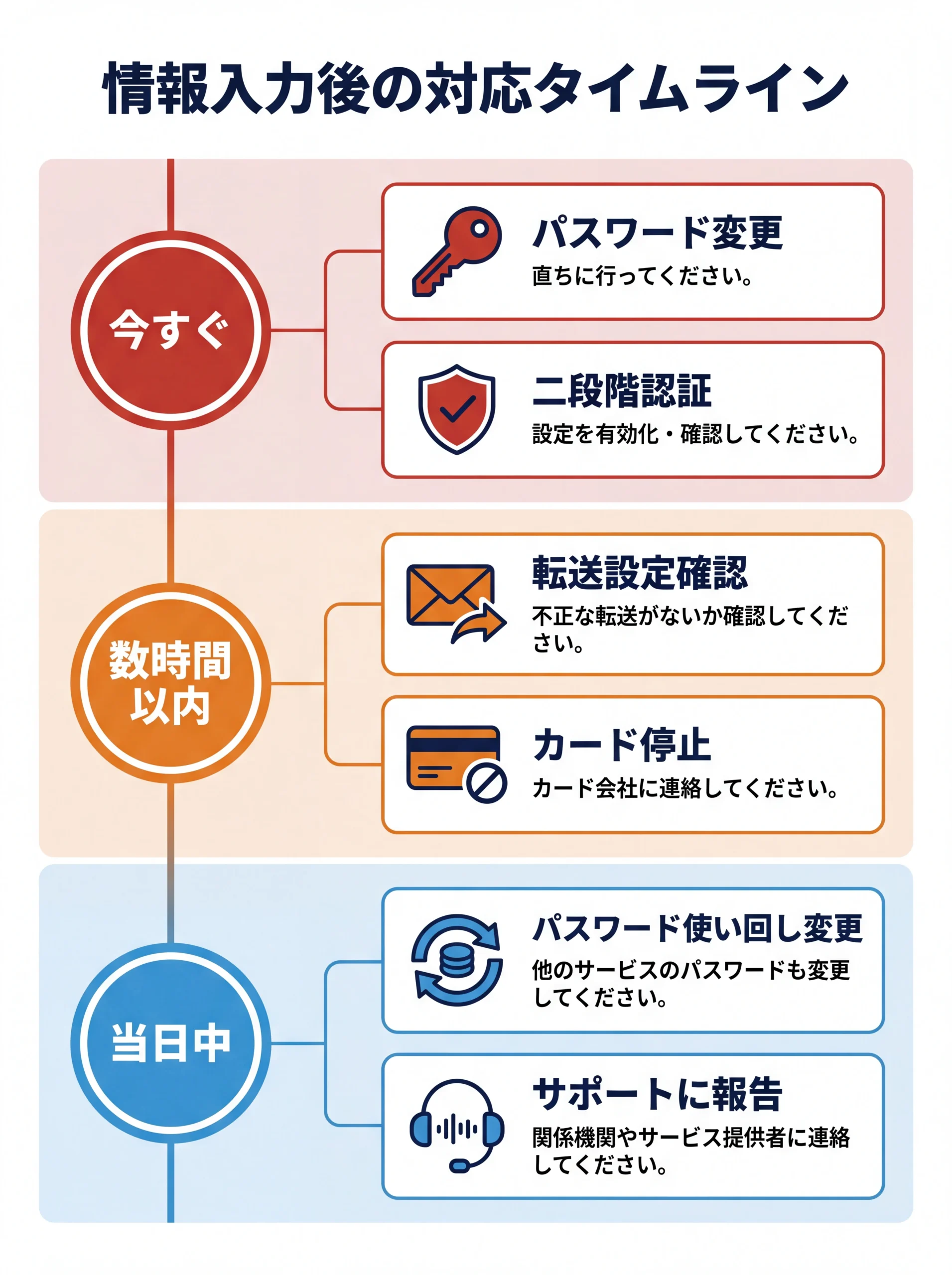

ログイン情報やカード情報を入力してしまった場合

こちらは緊急対応が必要です。

時間との勝負になるため、以下の優先順位で動いてください。

情報入力後の緊急対応フロー(優先順位順)

- ①エックスサーバーのパスワードを即座に変更する

公式サイト(https://www.xserver.ne.jp/)にブラウザから直接アクセスし、パスワードを再設定。メール内のリンクからは絶対にアクセスしないこと - ②二段階認証を有効化する

エックスサーバーの管理画面から「二段階認証」を設定。Google Authenticatorなどのアプリと連携すれば、パスワードが漏れても不正ログインを防げる - ③メール転送設定を確認する

サーバーパネルの「メール転送設定」を開き、見覚えのない転送先が追加されていないか確認する。攻撃者が転送設定を仕込んでいるケースがある - ④クレジットカード情報を入力した場合はカード会社に即連絡

カード裏面や公式サイトに記載のフリーダイヤルから連絡し、利用停止・再発行を依頼する - ⑤同じパスワードを他のサービスでも使っている場合はすべて変更する

メール、ネットバンキング、ECサイトなど、同じパスワードを使い回しているサービスは全件変更が必要 - ⑥エックスサーバーのサポートに報告する

公式サポート(https://www.xserver.ne.jp/support/support.php)からフィッシング被害を報告する

特にパスワード変更と二段階認証は、気づいた時点で最優先で対応してください。

攻撃者が先にパスワードを変えてしまうと、自分のアカウントにログインできなくなります。そうなってからでは取り戻すのに時間がかかります。

エックスサーバーのスパムメールを開封してしまった場合のより詳しい対応手順については、エックスサーバーのスパムメールを開封してしまったら?対応を解説しますの記事でも解説しています。

「メールを開いただけで感染する」は本当か?よくある誤解を整理

フィッシングメールの話をすると、ほぼ毎回聞かれるのがこの質問です。

「メールを開いてしまっただけで、ウイルスに感染しますか?」

結論から言えば、メールを開封しただけでマルウェアに感染するリスクは、現在のメール環境では極めて低いと考えられています。

Gmail、Outlook、Thunderbirdなど主要なメールソフトやWebメールは、メール内のスクリプトや埋め込みコンテンツの自動実行をブロックする仕組みを備えています。

ただし、「開いただけで完全にゼロリスク」とも言い切れません。

もう一つ多い誤解が、「URLがHTTPSなら安全」というもの。

これも間違いです。フィッシングサイトでもSSL証明書(HTTPS)は簡単に取得できます。

ブラウザに鍵マークが表示されていても、それは「通信が暗号化されている」という意味にすぎず、「サイト運営者が信頼できる」ことの証明にはなりません。

正直なところ、私も昔は「HTTPSなら大丈夫」と思っていた時期がありました。

しかし、フィッシングサイトの多くがHTTPS対応済みという現実を知ってからは、URLのドメイン名そのものを確認する癖がつきました。

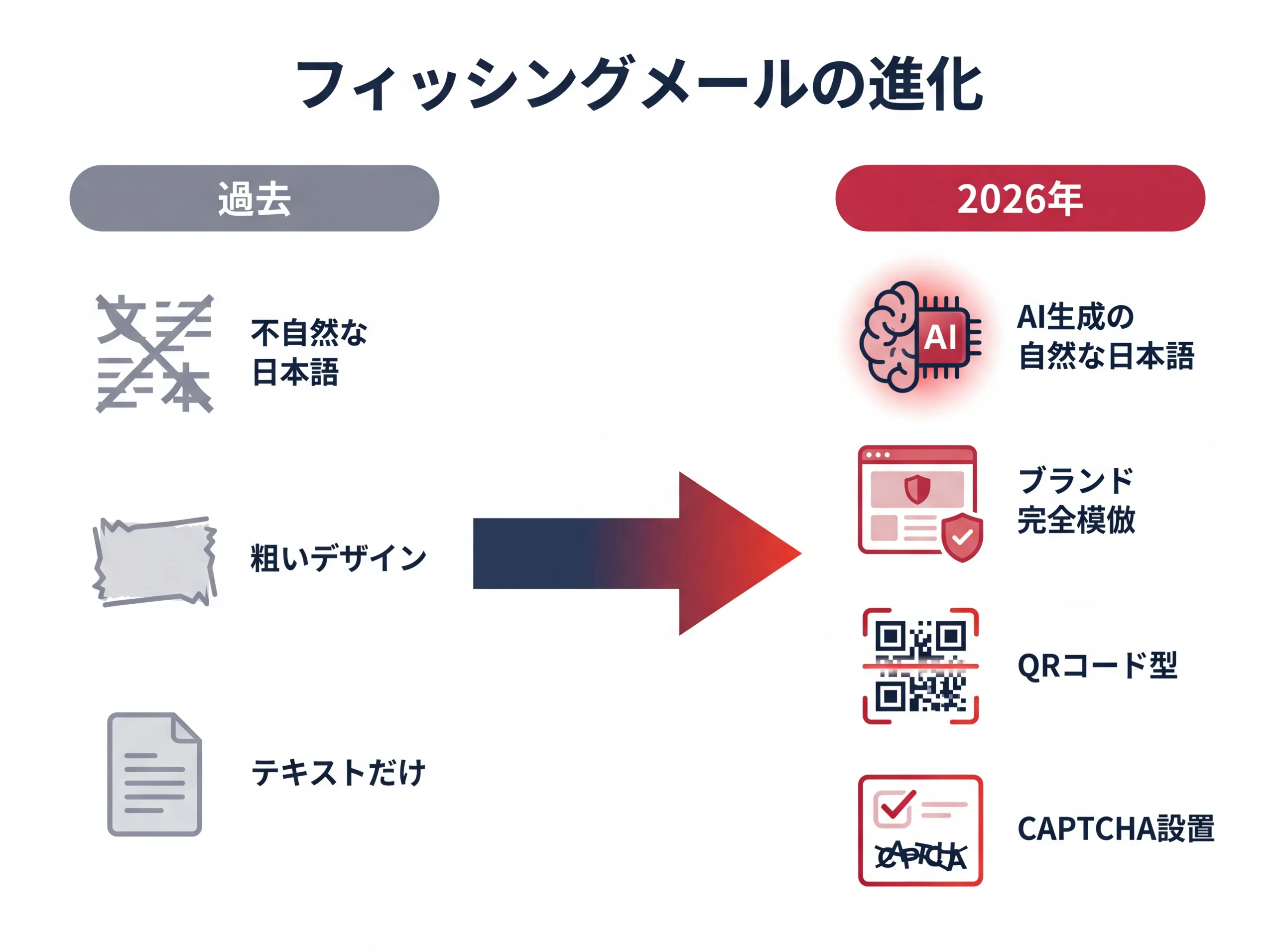

2026年のフィッシングメールが見破りにくくなっている理由

「昔のフィッシングメールは日本語がおかしかったから、すぐ分かった」。

そんな経験をお持ちの方もいるかもしれません。

しかし、2026年現在のフィッシングメールは、その常識が通用しなくなっています。

背景にあるのが、生成AI(大規模言語モデル)を悪用したメール作成の高度化です。

攻撃者がAIを使えば、敬語の使い方、業界用語、ブランドのトーン、フォーマットまで精巧に模倣した日本語メールを大量に生成できます。

セキュリティ企業の調査では、検出されたフィッシング詐欺メールのうちAI技術を用いて設計されたものが急増しているとの報告もあります。

つまり、「日本語が不自然だから偽物」という判別法はもう機能しないということです。

今回のエックスサーバーを装ったメールも、本文の日本語自体は非常に自然でした。

「平素よりXServerサービスをご利用いただき、誠にありがとうございます」という導入文は、本物の企業メールと見分けがつかないレベルです。

2026年型フィッシングメールの傾向

- 日本語の文法・敬語が正確で、違和感がほとんどない

- ブランドのロゴ・配色・レイアウトまで本物に酷似している

- QRコード埋め込み型(テキストスキャンを回避する手法)が急増中

- CAPTCHA(ロボット認証)をフィッシングサイトに設置して「本物っぽさ」を演出

フィッシング対策協議会の報告によると、2026年3月のフィッシング報告件数は122,381件に達しています。

Microsoft社のQ1 2026脅威分析でも、QRコードフィッシングは「最も急速に増加している脅威」として取り上げられました。

こうした状況を踏まえると、「メール本文が自然かどうか」ではなく、先ほど解説した差出人ドメインの確認とリンク先URLの確認という客観的な基準で判断するしかありません。

なお、エックスサーバーを装った別のパターンとして「ドメイン更新」を名目にした詐欺メールも確認されています。

こちらについてはエックスサーバーのなりすましメール対策|ドメイン失効詐欺の見分け方と防御手順で詳しく解説していますので、あわせてご確認ください。

エックスサーバーの迷惑メール対策でやっておくべきこと

フィッシングメールは「届いた後にどう対応するか」だけでなく、事前に打てる手で被害リスクをかなり下げられます。

特にエックスサーバーを利用している方は、以下の3つを確認してください。

二段階認証の設定を有効にする

エックスサーバーでは、管理画面から「二段階認証」を有効化できます。

Google Authenticatorなどの認証アプリと連携し、ログイン時にパスワードに加えて6桁のワンタイムコードの入力を求める仕組みです。

万が一パスワードが漏れても、二段階認証が有効であれば不正ログインを防げます。

設定手順はエックスサーバー公式マニュアルの「二段階認証」ページに記載されています。

まだ設定していない方は、この記事を読み終えたら真っ先に対応することを強くおすすめします。

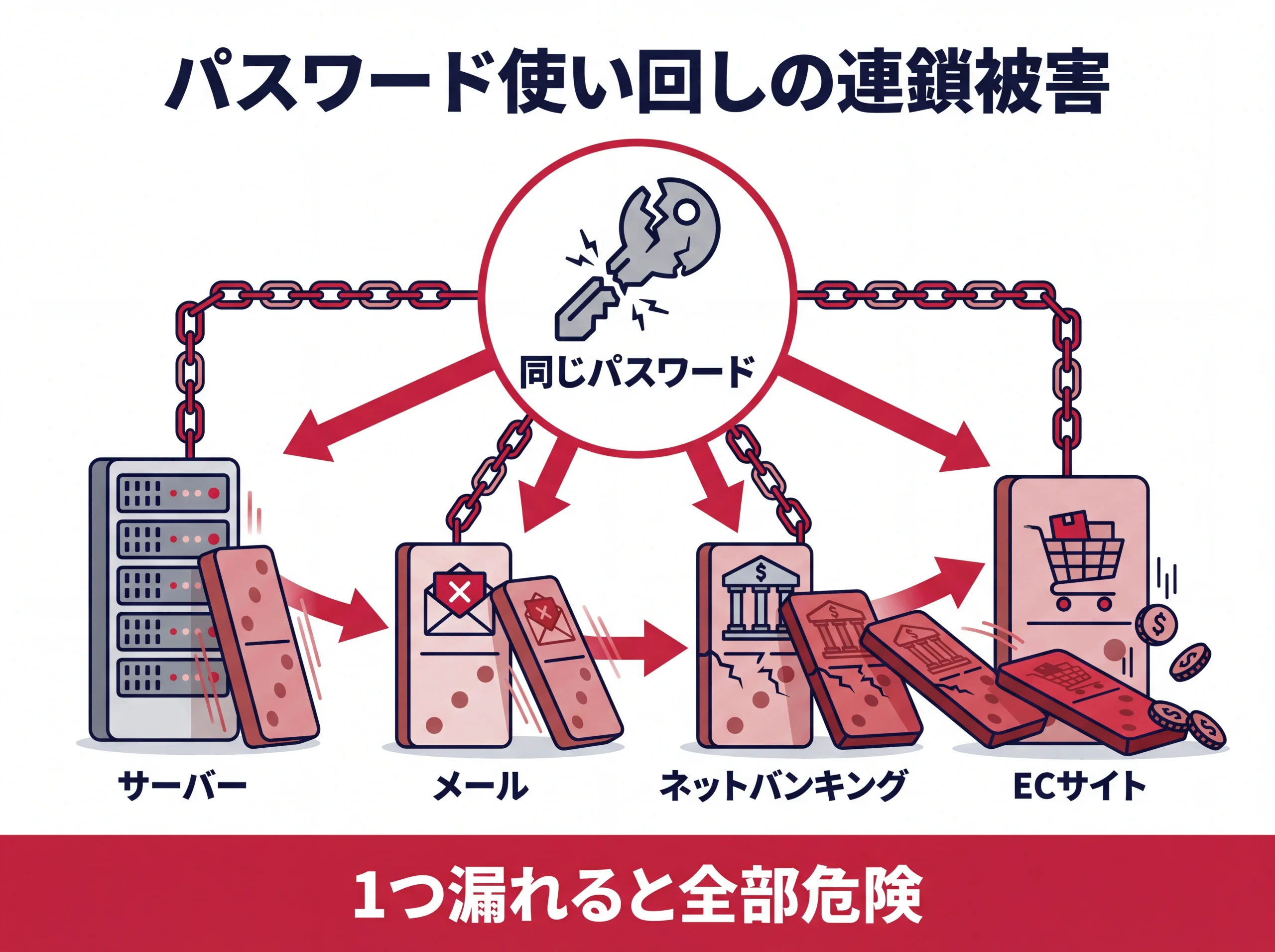

パスワードの使い回しをやめる

これまで支援してきた中小企業の経営者や担当者の方からは、「パスワード、全部同じにしてます」という声を本当によく聞きます。

気持ちは分かるのですが、パスワードの使い回しはフィッシング被害を何倍にも拡大させる大きなリスク要因です。

1つのサービスでパスワードが漏れると、攻撃者は同じID・パスワードの組み合わせで他のサービスにも片っ端からログインを試みます。

メール、ネットバンキング、ECサイトまで芋づる式にやられるケースは珍しくありません。

パスワード管理ツール(1Password、Bitwardenなど)を使えば、サービスごとに異なる強力なパスワードを管理できます。

すべてを覚える必要はないので、まず導入を検討してみてください。

ドメイン管理の基本も見直す

フィッシングメールは「アカウント認証」だけでなく、「ドメインの有効期限切れ」を名目にしたものも多く確認されています。

ドメインの自動更新設定や、WHOISの登録情報が最新かどうかも、定期的に確認しておくと安心です。

ドメイン管理の具体的なチェックポイントについては、ドメインの有効期限管理を怠ると乗っ取られる?自動更新設定と実務チェックリストで詳しくまとめています。

よくある質問

Qエックスサーバーから届いた「アカウント認証が必要です」というメールは本物ですか?

Aエックスサーバーの「アカウント認証が必要です」というメールは、差出人ドメインが「xserver.ne.jp」以外であればフィッシング詐欺の迷惑メールです。エックスサーバー公式サイトでも注意喚起が出されています(2026年4月時点)。メール内のリンクはクリックせず、公式サイトに直接アクセスしてアカウント状態を確認してください。

Qフィッシングメールを開封しただけでウイルスに感染しますか?

Aフィッシングメールを開封しただけでウイルスに感染するリスクは、現在の主要なメールソフト(Gmail、Outlook等)では極めて低いとされています。ただし、HTML形式のメールでは画像の自動読み込みによりメールアドレスの有効性が送信者に伝わる場合があります。開封してしまった場合も、リンクをクリックせず、情報を入力しなければ深刻な被害にはつながりにくいです。

Qフィッシングメールのリンクをクリックしてしまいました。どうすればいいですか?

Aフィッシングメールのリンクをクリックしてしまった場合、まずブラウザのタブを閉じてください。情報を入力していなければ、ブラウザのCookieとキャッシュを削除し、不審なダウンロードや拡張機能がないか確認すれば、通常は大きな問題にはなりません。ログイン情報やカード情報を入力してしまった場合は、直ちにパスワード変更とカード会社への連絡が必要です。

Qエックスサーバーの正規メールの見分け方を教えてください。

Aエックスサーバーの正規メールは、差出人アドレスのドメインが「xserver.ne.jp」です。「support@xserver.ne.jp」などが正規のアドレスです。また、正規の通知ではメール内リンクから直接ログインを求めることはなく、「サーバーパネルにログインしてご確認ください」という案内になるのが一般的です。

Qエックスサーバーのフィッシングメールに個人情報を入力してしまった場合、警察に届けるべきですか?

Aエックスサーバーのフィッシングメールに個人情報を入力してしまった場合、金銭的被害の有無に関わらず、最寄りの警察署のサイバー犯罪相談窓口への報告を推奨します。警察庁のフィッシング110番(https://www.npa.go.jp/bureau/cyber/countermeasures/phishing.html)からオンラインでの届出も可能です。URLが変更されている場合は、警察庁の公式サイトから「フィッシング」で検索してください。

Qスマートフォンでフィッシングメールのリンク先を確認する方法はありますか?

Aスマートフォンでフィッシングメールのリンク先を確認するには、リンクやボタンを「長押し」してください。iPhoneの場合はプレビューが表示され、Androidの場合はURLがポップアップ表示されます。表示されたURLが「xserver.ne.jp」以外のドメインであれば、フィッシングサイトへの誘導と判断できます。タップ(短く触れる)するとそのままサイトに飛んでしまうので、必ず長押しで確認する習慣をつけてください。

Qエックスサーバーの二段階認証はどこから設定できますか?

Aエックスサーバーの二段階認証は、XServerアカウント(旧インフォパネル)にログイン後、「登録情報確認・編集」メニュー内の「二段階認証」から設定できます。Google AuthenticatorなどのTOTP対応アプリと連携する形式です。設定後は、ログイン時にパスワードに加えて6桁のワンタイムコードの入力が求められるようになり、パスワード漏洩時の不正ログインを防止できます。最新の設定手順はエックスサーバー公式マニュアルでご確認ください。

エックスサーバーの「アカウント認証」系迷惑メールへの対処まとめ

エックスサーバーの「アカウント認証のお願い」フィッシングメールへの対処とは、差出人ドメイン・リンク先URL・煽り表現の3つを確認して詐欺を見抜き、万が一の情報入力時には即座にパスワード変更・二段階認証・カード停止を実行するプロセスです。

今回の記事で解説した内容をあらためて整理します。

- 「XServerアカウント認証のお願い」「アカウント認証が必要です」という件名のメールは、差出人ドメインが「xserver.ne.jp」以外であればフィッシング詐欺

- 差出人ドメイン、リンク先URL、煽り表現の3つをチェックすれば見分けられる

- リンクをクリックしても、情報を入力していなければ深刻な被害になる可能性は低い

- 情報を入力してしまった場合は、パスワード変更→二段階認証→カード会社連絡の順で即座に対応

- 2026年のフィッシングメールはAIにより自然な日本語で作られているため、「文面が不自然かどうか」では判断できない

フィッシングメールの手口は年々巧妙になっています。

しかし、「差出人のドメインを見る」「メール内リンクをクリックしない」「公式サイトに直接アクセスする」という基本的な行動原則さえ守れば、被害の大半は防げます。

不安なときは1人で抱え込まず、エックスサーバーの公式サポートやIPA(情報処理推進機構)の安心相談窓口に相談してください。

また、ホームページの保守管理やセキュリティ対策全般について不安がある方は、HP保守費用が高すぎる?相場内訳と無駄なコストやリスクを減らす5つのチェックポイントの記事も参考にしてみてください。

保守費用の適正さとあわせて、セキュリティ対応がどこまでカバーされているかを見直すきっかけになるはずです。