「エックスサーバーからドメイン更新の通知が届いた。急いで対応しなきゃ!」

と思ってリンクをクリックしたら、実はそれがなりすましの詐欺メールだった。

こうしたケースが、2026年になってから増えている印象があります。

しかも厄介なのは、差出人が本物のエックスサーバーのアドレスに見えること。

「件名も内容もそれっぽいから、つい信じてしまった」

という声は珍しくありません。

弊社ではクライアントのホームページ保守を担当しており、エックスサーバーの管理画面を日常的に操作しています。

その管理メールアドレス宛にも、実際になりすまし詐欺メールが届いています。

この記事は、主に中小企業や病院・クリニックの経営者、兼務でWeb担当を任されている方に向けて書いています。

「怪しいメールが届いたけど、本物かどうか判断できない」

「メールのセキュリティ設定をやったほうがいいのは分かるけど、何から手をつければいいのか分からない」

という場合でも、読み終わった後に自分で判断し、必要な設定を実行できる状態になることを目指しました。

この記事でできるようになること

・届いたメールが本物か詐欺かを自分で判定できる

・エックスサーバーの管理画面でSPF・DKIM・DMARCを設定できる

・ドメイン失効を防ぐための確認手順が分かる

・万が一クリックしてしまった場合の初動対応が分かる

なお、

「すでにスパムメールを開封してしまった」

「リンクをクリックしてしまった」

という緊急対応については、エックスサーバーのスパムメールを開封してしまったら?対応を解説します。で詳しく書いています。

本記事はそちらとは別の角度から、事前の防御と予防に焦点を当てた内容です。

エックスサーバーを装った詐欺メールが届いたら、まず確認すべきこと

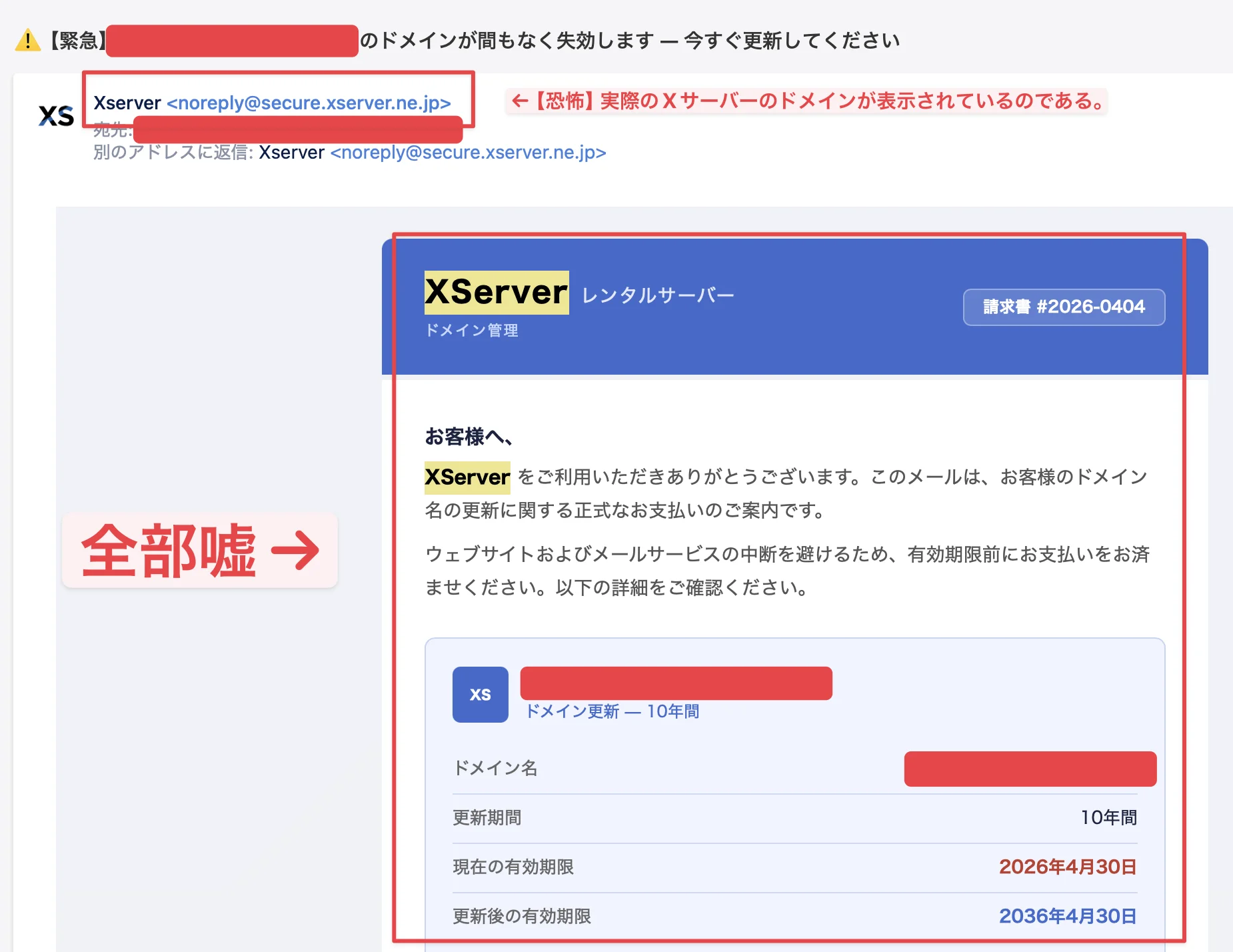

最初にお伝えしたいのは、エックスサーバーの正規アドレスに見えるメールでも、詐欺の可能性があるということです。

「差出人がエックスサーバーだから安心」と思い込むのが、一番危ない判断ミスになります。

メールの差出人アドレスは技術的に偽装できるということを前提に考えるべきです。

実際に届いた詐欺メールの実例

下の画像は、弊社の管理メールアドレスに実際に届いた詐欺メールです。

差出人は「Xserver <noreply@secure.xserver.ne.jp>」。

件名は「緊急」ドメインが間もなく失効、という内容で、10年間の更新を促す請求書まで付いています。

これは全部嘘です。

差出人アドレスに「xserver.ne.jp」が含まれていますが、本物のエックスサーバーからのメールではありません。

ドメインの有効期限も、請求内容も、すべて詐欺師が作った偽情報です。

私自身、最初にこのメールを受け取ったとき「あれ?」と一瞬考えました。

日常的にエックスサーバーを操作しているからこそ、差出人が「xserver.ne.jp」だと反射的に本物と思いかけたんです。

ただ、よく見ると不自然な点がいくつかありました。

その「不自然さ」を見分けるための判定基準を、次にまとめます。

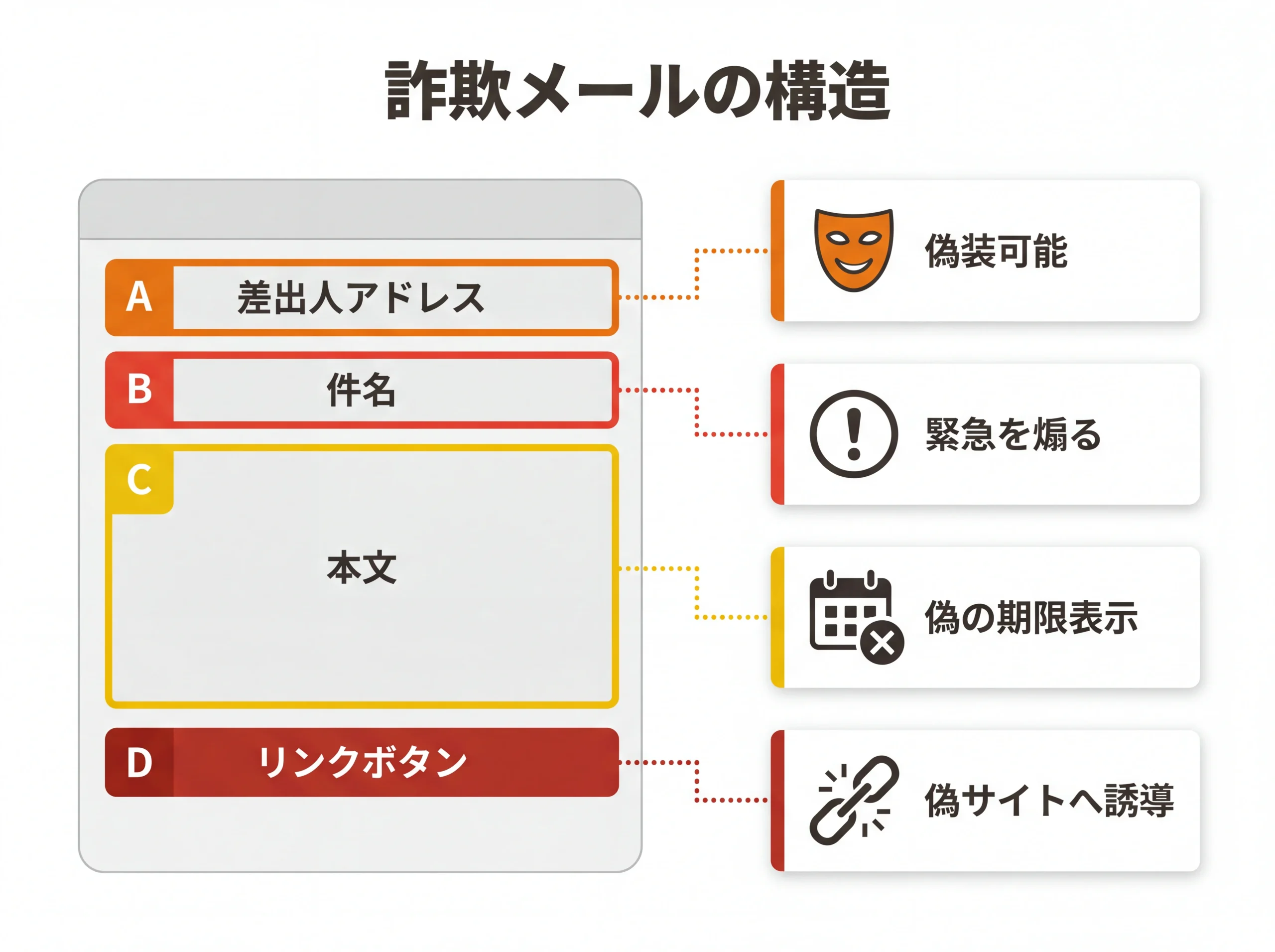

本物と偽物を見分ける4つのチェックポイント

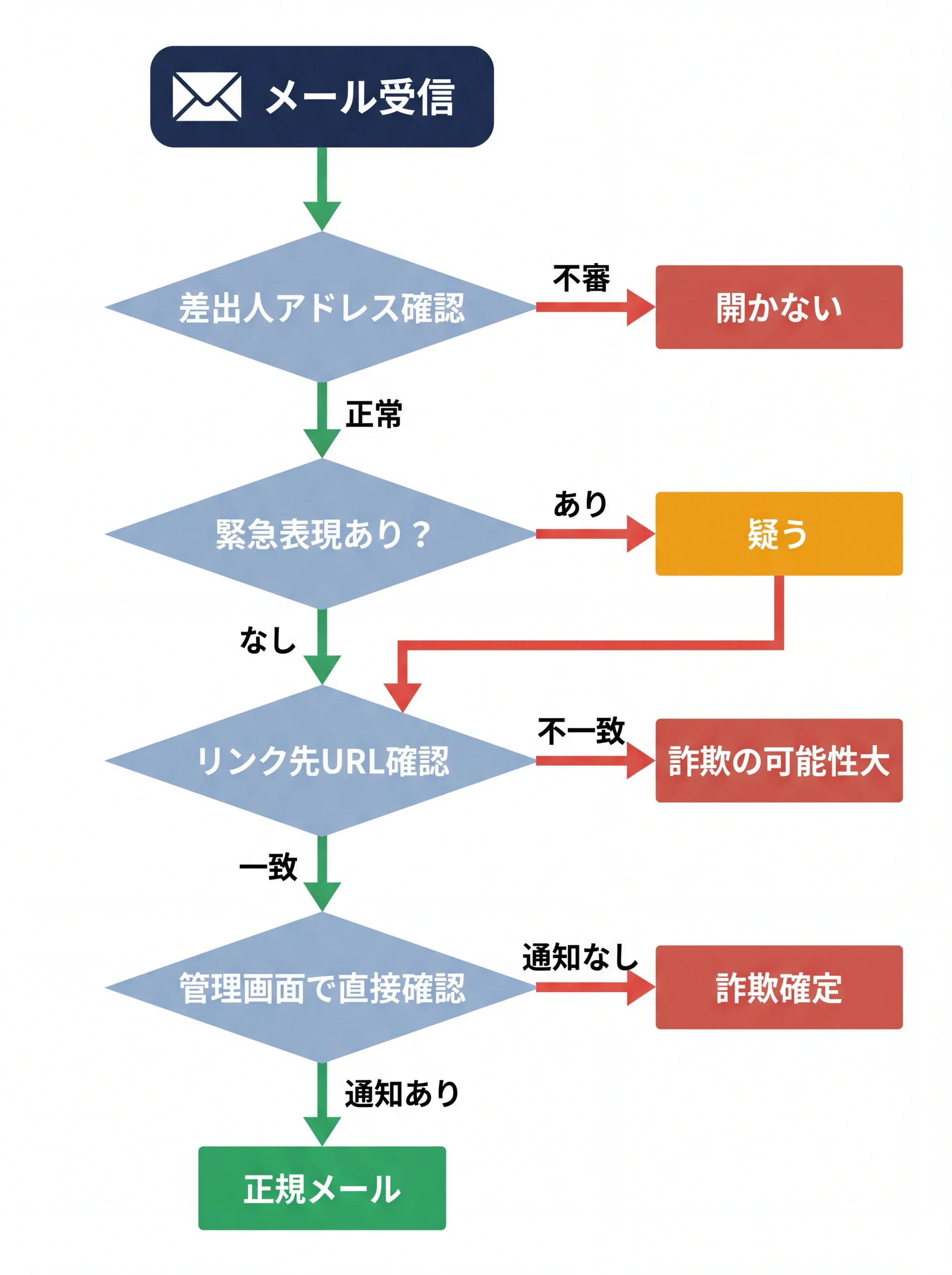

エックスサーバーを装ったメールが届いたら、以下の4つを順番に確認してください。

1つでも「怪しい」に該当したら、メール内のリンクはクリックしないのが鉄則です。

メール判定チェックポイント

| チェック項目 | 確認すること | 本物の場合 | 詐欺の可能性が高い場合 |

|---|---|---|---|

| 1. 差出人アドレス | From欄のメールアドレスを確認 | support@xserver.ne.jp など公式ドメイン | ランダムな文字列、見慣れないサブドメイン、海外ドメイン |

| 2. 本文の緊迫度 | 「今すぐ」「24時間以内」など急かす表現がないか | 落ち着いた文体。対応方法として管理画面ログインを案内 | 「緊急」「失効の危機」「直ちに対応」と不安を煽る |

| 3. リンク先URL | リンクをクリックせずにマウスホバー(スマホは長押し)で確認 | https://***.xserver.ne.jp/ 形式 | xserver.ne.jp以外のドメイン(例:x-server-update.site 等) |

| 4. 管理画面で直接確認 | メールのリンクを使わず、公式サイトからログインして状況確認 | 管理画面に同じ内容の通知がある | 管理画面に該当する通知がない |

経験上、詐欺メールの見分け方でいちばん効くのは4番目の「管理画面で直接確認」です。

メール内のリンクを一切触らず、自分でエックスサーバーの公式サイトを開いてログインする。

これだけで、大半の詐欺を回避できます。

補足ですが、スマートフォンでメールを見ている場合、差出人アドレスが「表示名」に隠れて見えないことがあります。

差出人欄をタップして、実際のメールアドレスを展開表示させる習慣をつけておくと安心です。

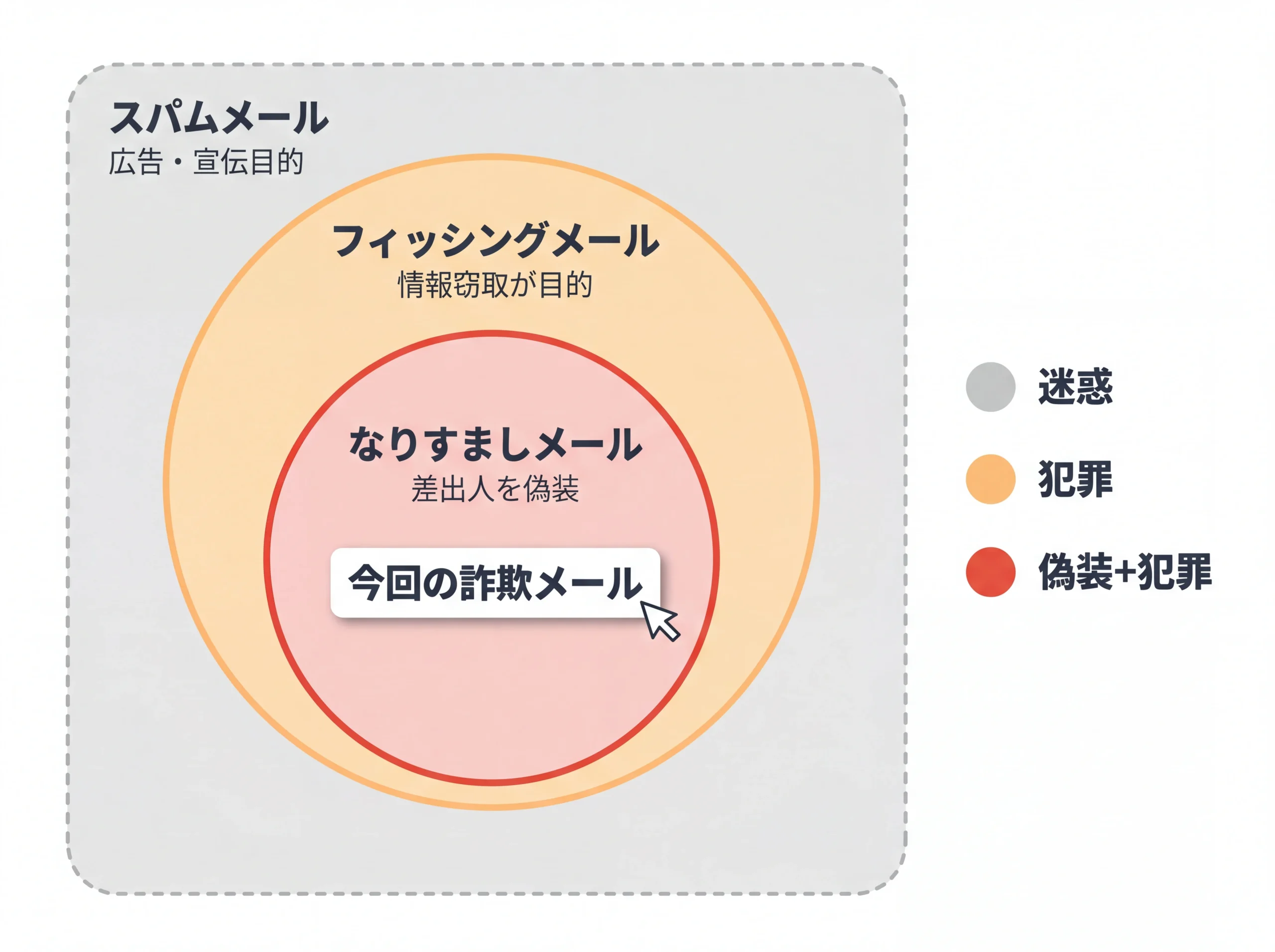

「なりすまし」「フィッシング」「ドメイン失効詐欺」の違いを整理する

「なりすましメール」

「フィッシングメール」

「ドメイン失効詐欺」。

似たような言葉が並んで混乱する方も多いと思いますが、対策を考えるうえではそれぞれが何を指しているかを整理しておくと、打ち手がブレにくくなります。

3つの言葉が指すもの

スパムメールは、広告や宣伝目的で無差別に送りつけられるメールです。

迷惑ではありますが、直接的にお金や情報を盗もうとする意図は薄いものが大半でしょう。

フィッシングメールは、実在する企業や機関を装い、偽サイトへ誘導してIDやパスワード、クレジットカード情報を盗み出す詐欺です。

「迷惑」ではなく「犯罪」であるという、ここの温度差は意識しておいたほうがいいと思います。

なりすましメールは、フィッシングメールとほぼ同義で使われることが多いのですが、特に「差出人を偽装している」という点に焦点を当てた呼び方です。

今回の「エックスサーバーを装ったメール」は、正確に言うと「エックスサーバーになりすましたフィッシングメール」ということになります。

覚えておいてほしいのは1つだけ

エックスサーバーを名乗るメールで、リンクをクリックさせたり、ログイン情報の入力を求めてきたら、それは「スパム」ではなく「詐欺」です。

対応の緊張感がまったく違います。

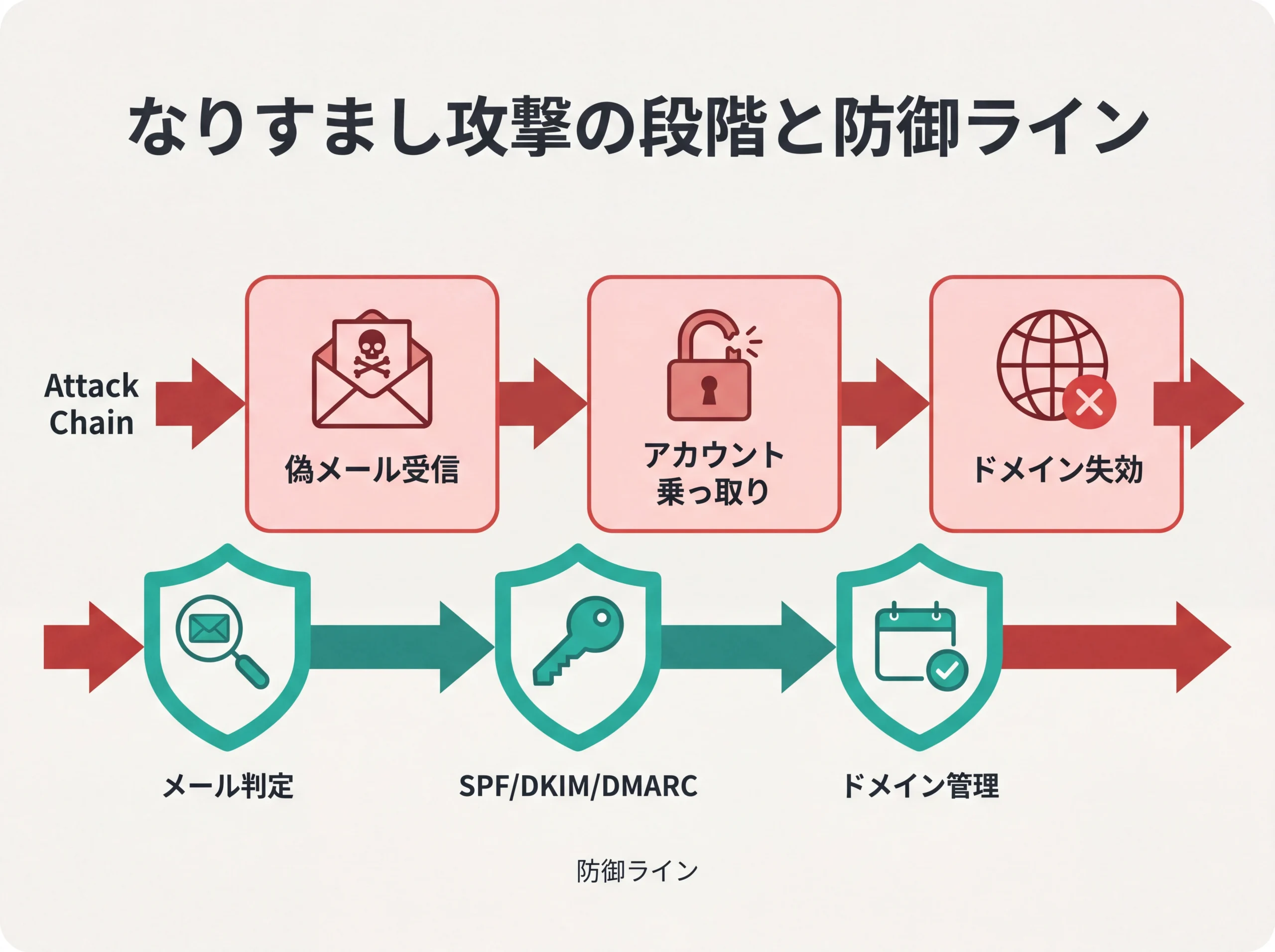

ドメイン失効詐欺の2つの形態

「ドメイン失効詐欺」という言葉には、実は2つの異なる意味があります。

混同すると対策がズレるので、ここで分けておきます。

形態1:「ドメインが失効する」と嘘をついて偽サイトに誘導する詐欺

先ほどの実例がまさにこれです。

実際にはドメインの有効期限に問題がないのに、「緊急!失効の危機」と不安を煽り、偽のログインページや支払いページに誘導します。

狙いはアカウント情報やクレジットカード情報の窃取。

形態2:アカウントを乗っ取られた結果、本当にドメインが失効するリスク

形態1の詐欺でエックスサーバーのアカウント情報を盗まれた場合、攻撃者が管理画面にログインし、ドメインの自動更新を解除したり、ネームサーバー設定を書き換えたりする可能性があります。

最悪の場合、ドメインそのものを失い、ホームページもメールも完全に停止する事態に至ります。

つまり、「嘘の失効通知で騙す」→「アカウントを乗っ取る」→「本当にドメインが失効する」という段階的な被害シナリオがあるわけです。

だからこそ、最初の段階で詐欺メールを見破ることが決定的に大きい。

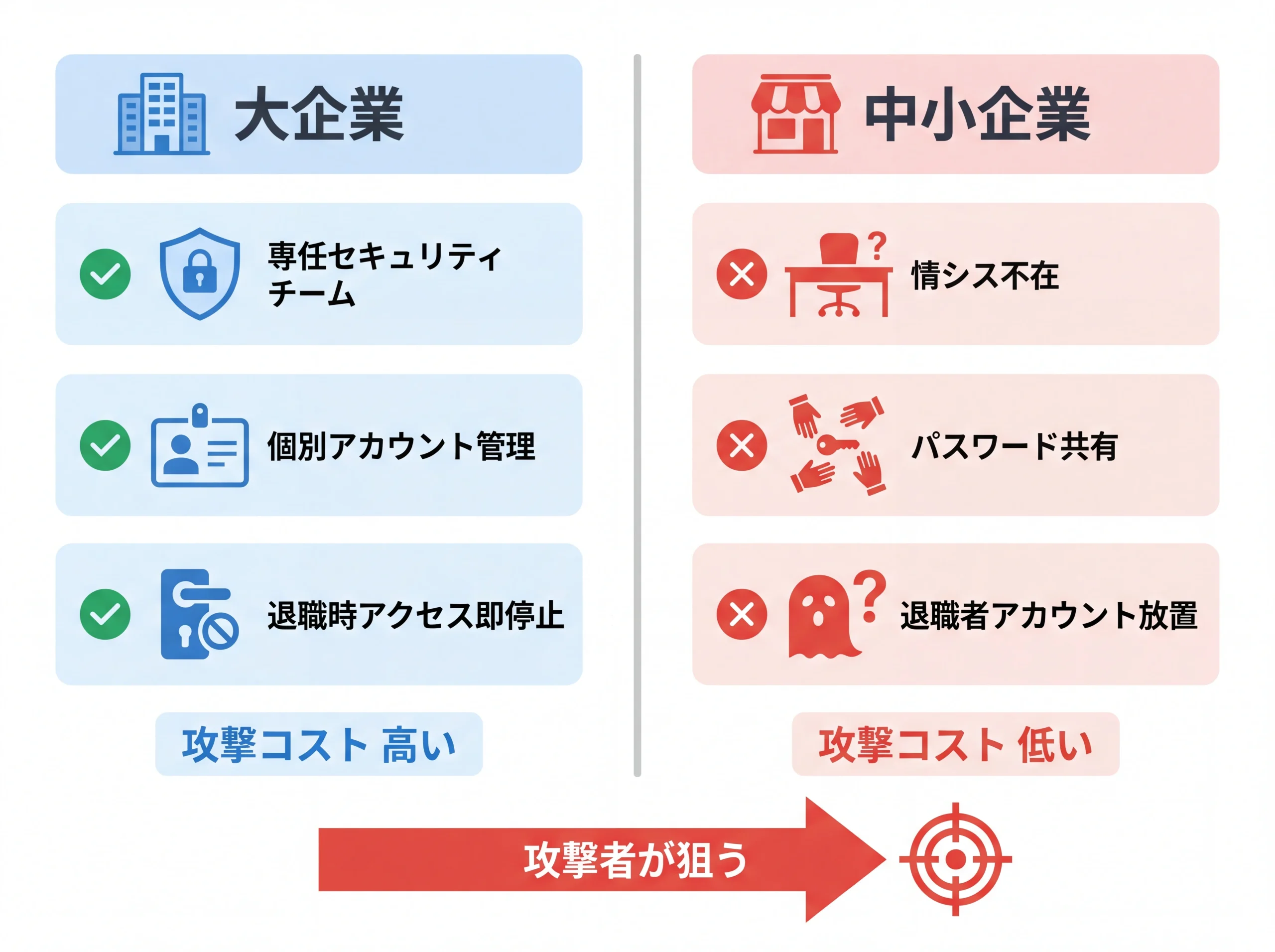

なぜ中小企業や病院がなりすまし詐欺に狙われるのか

「うちみたいな小さい会社が狙われるわけない」。

この考え方が、実はいちばんリスクを高めます。

「うちは小さいから大丈夫」が一番危ない理由

攻撃者が狙うのは「知名度の高い企業」ではなく、「攻撃が成功しやすい企業」です。

大企業にはセキュリティ専任チームがいて、フィッシング対策ツールも導入済み。

一方、中小企業や病院は、セキュリティ対策に時間もお金もかけにくい現実がある。

攻撃者はそこを見ています。

銀行員時代に法人営業をしていた経験からも、中小企業の経営者がITセキュリティを「コスト」として後回しにする気持ちはよく分かります。

売上に直結しない作業に時間を割くのは確かに難しい。

ただ、ドメインを失えばホームページもメールも全停止するという事実を踏まえると、後回しにするリスクは無視できません。

特に病院やクリニックの場合、メールが止まれば予約確認も患者対応も滞ります。

ホームページが表示されなくなれば、新規患者の流入も途絶える。

これは「セキュリティ対策の問題」というより「事業継続の問題」です。

ホームページの老朽化がセキュリティリスクにつながるケースについては、古いホームページのリニューアル時期の記事でも詳しく触れています。

情シス不在・パスワード共有・退職者アカウント放置のリスク

中小企業特有のリスクとして、以下の3つを非常に多く見かけます。

- パスワードの共有:エックスサーバーのアカウント情報を、複数の社員で共有している。1人が詐欺に引っかかると、全員分が漏洩したのと同じ状態になる

- 退職者のアカウント放置:辞めた社員がエックスサーバーへのアクセス権を持ったまま放置されている。悪意がなくても、その情報が漏洩するリスクがある

- 情シス人員がいない:セキュリティインシデントが発生しても「何が起きているのか」を追跡できる人が社内にいない

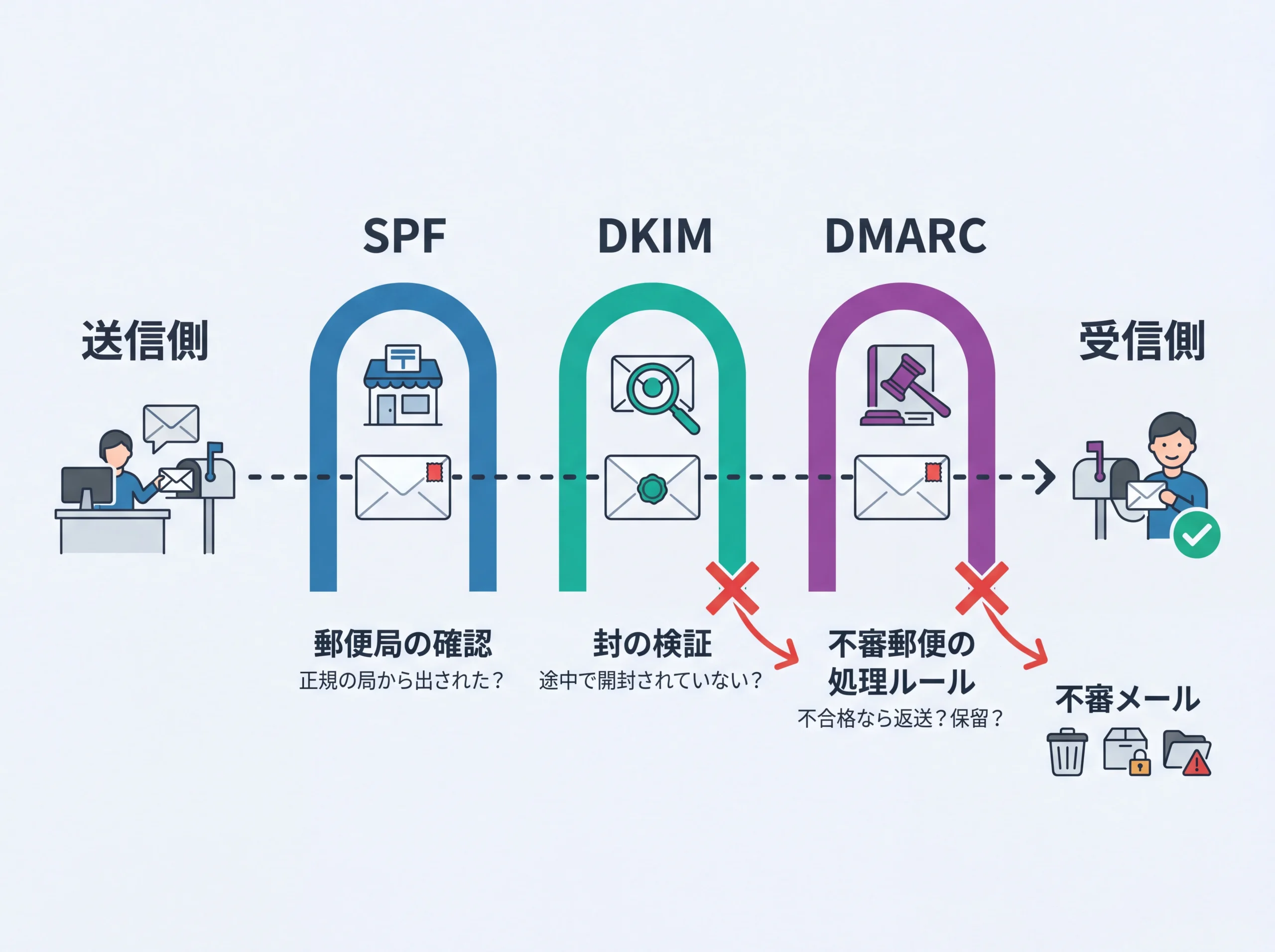

SPF・DKIM・DMARCとは? メール認証の仕組みを分かりやすく解説

「SPF」「DKIM」「DMARC」。

エックスサーバーの管理画面を開くとこの3つの設定項目が並んでいますが、正直なところ、何のことか分からないまま放置している方も多いのではないでしょうか。

技術的な話は最小限にして、「結局これは何を守っているのか」「なぜ3つ全部必要なのか」だけ分かるように整理します。

3つの技術が守っている範囲の違い

郵便に例えると分かりやすくなります。

SPF(エスピーエフ)は、「この手紙は、本当にこの住所の郵便局から出されたか?」を確認する仕組みです。

メールの送信元サーバーが、そのドメイン(例:noside-ltd.co.jp)から送信を許可されたサーバーかどうかをチェックします。

許可されていないサーバーから送られたメールは「なりすましの疑いあり」と判定されます。

DKIM(ディーキム)は、「この手紙の中身が、途中で書き換えられていないか?」を確認する仕組み。

送信時にメール本文に電子署名(暗号化されたハンコのようなもの)を付けて、受信側がそのハンコを検証します。

途中で本文が改ざんされていれば、署名が一致しなくなるため検出できるわけです。

DMARC(ディーマーク)は、「SPFとDKIMの検証に失敗したメールをどう扱うか?」のルールを決める仕組みです。

「何もしない(監視だけ)」「迷惑メールフォルダに入れる」「完全にブロックする」の3段階から選べます。

さらに、認証に失敗したメールのレポートを受け取る機能も備わっています。

SPF・DKIM・DMARCの役割比較

| 技術 | 何を確認するか | 郵便での例え |

|---|---|---|

| SPF | 送信元サーバーが正規かどうか | 差出人住所の郵便局から本当に出されたか |

| DKIM | メール本文が改ざんされていないか | 手紙の封が途中で開けられていないか |

| DMARC | SPF/DKIMに失敗したメールの処理ルール | 不審な手紙が届いたとき、受け取るか返すかのルール |

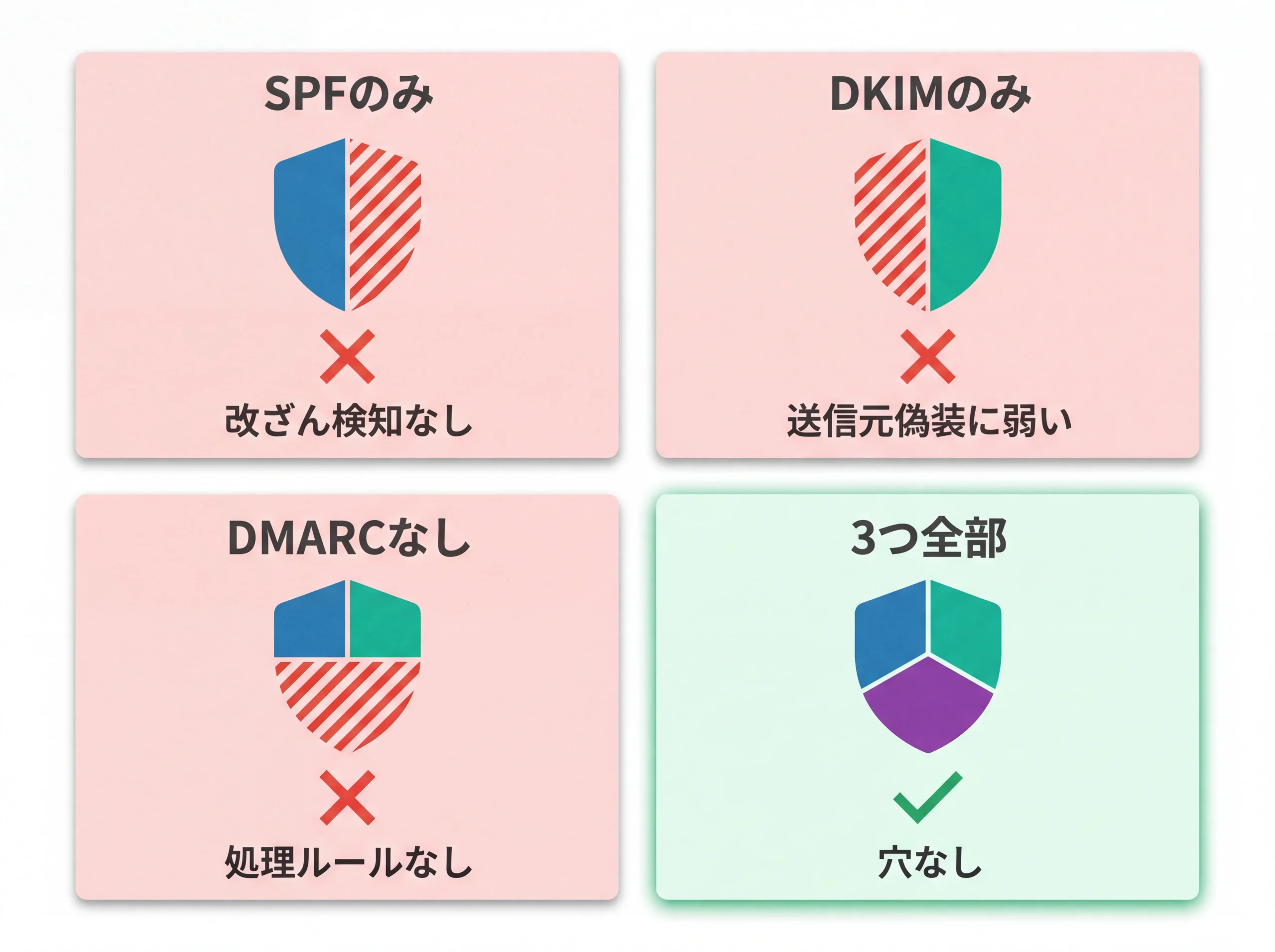

なぜ3つ全部必要なのか

「SPFだけ設定すれば十分では?」という疑問はよく聞きます。

結論から言うと、1つだけでは穴があり、3つ揃って初めて実効性のある防御になります。

- SPFだけの場合 → 送信元サーバーは確認できるが、メール本文の改ざんは見抜けない

- DKIMだけの場合 → 本文の改ざんは検出できるが、送信元ドメインの偽装には対応できない

- DMARCがない場合 → SPFやDKIMが失敗しても、受信側の対応がバラバラになり、なりすましメールがすり抜ける

3つの技術は「多層防御」を構成しています。

鍵を1つかけるだけでなく、鍵+チェーン+防犯カメラを組み合わせるようなものだと考えてください。

2024年以降、GmailやYahoo!メールが認証を厳格化しています

SPF・DKIM・DMARCが未設定のドメインから送ったメールは、相手のGmailに届かない(迷惑メール判定される)ケースが増えています。

なりすまし防止だけでなく、自社のメールを確実に届けるためにも設定が欠かせない時代に入っています。

正直なところ、SPF・DKIM・DMARCの仕組みを完全に理解する必要はありません。

大事なのは「3つ全部を有効にする」「設定の順番を間違えない」こと。

次のセクションで、エックスサーバーの管理画面を使った具体的な設定手順を説明します。

エックスサーバーの管理画面でメール認証を設定する手順

ここからは、エックスサーバーのサーバーパネルを使ってSPF・DKIM・DMARCを設定する具体的な手順に入ります。

Webに詳しくない方でも、画面を見ながら進められる粒度で書いています。

SPF設定の確認と有効化

SPFはエックスサーバーのドメイン追加時に自動設定されるケースが多いため、まずは「すでにONになっているか」の確認から始めてください。

- エックスサーバーのサーバーパネルにログインする

- 左メニュー(またはカテゴリ)から「メール」を開く

- 「SPF設定」をクリックする

- 対象ドメインの行を探し、設定状態が「ON」になっているか確認する

- 「OFF」の場合は、クリックして「ON」に切り替える

設定変更後、ドメイン一覧に戻って「ON」に変わっていることを再確認すれば完了。

作業時間は5分もかかりません。

DKIM設定の確認と有効化

DKIMもSPFと同様に、サーバーパネル内で設定できます。

- サーバーパネルの「メール」カテゴリから「DKIM設定」をクリック

- 対象ドメインの行を探し、設定状況が「ON」か「OFF」かを確認する

- 「OFF」の場合は、クリックして「ON」に変更する

DMARC設定の初期導入(p=noneから始める)

DMARCは、SPFとDKIMが有効になっている前提で機能する「上位ルール」です。

設定の順番としてはSPF → DKIM → DMARCの順が安全です。

- サーバーパネルの「メール」カテゴリから「DMARC設定」をクリック

- 対象ドメインの行にある「編集」をクリック

- DMARCポリシーの選択画面が表示されるので、「何もしない(p=none)」を選択する

- レポート設定を「ON」にして、通知先メールアドレスを入力する

- 「設定する」をクリックして完了

「何もしない」に設定する理由が気になるかもしれません。

いきなり「拒否(p=reject)」に設定すると、自社の正規メール(お問い合わせフォームの自動返信、WordPress通知など)まで相手先でブロックされる事故が起きるからです。

以前、別のクライアントで「よく分からないけどrejectにしておいた」というケースがありました。結果、問い合わせフォームの自動返信が一切届かなくなり、数日間気づかなかったということがありました。慎重に段階を踏むのには理由があります。

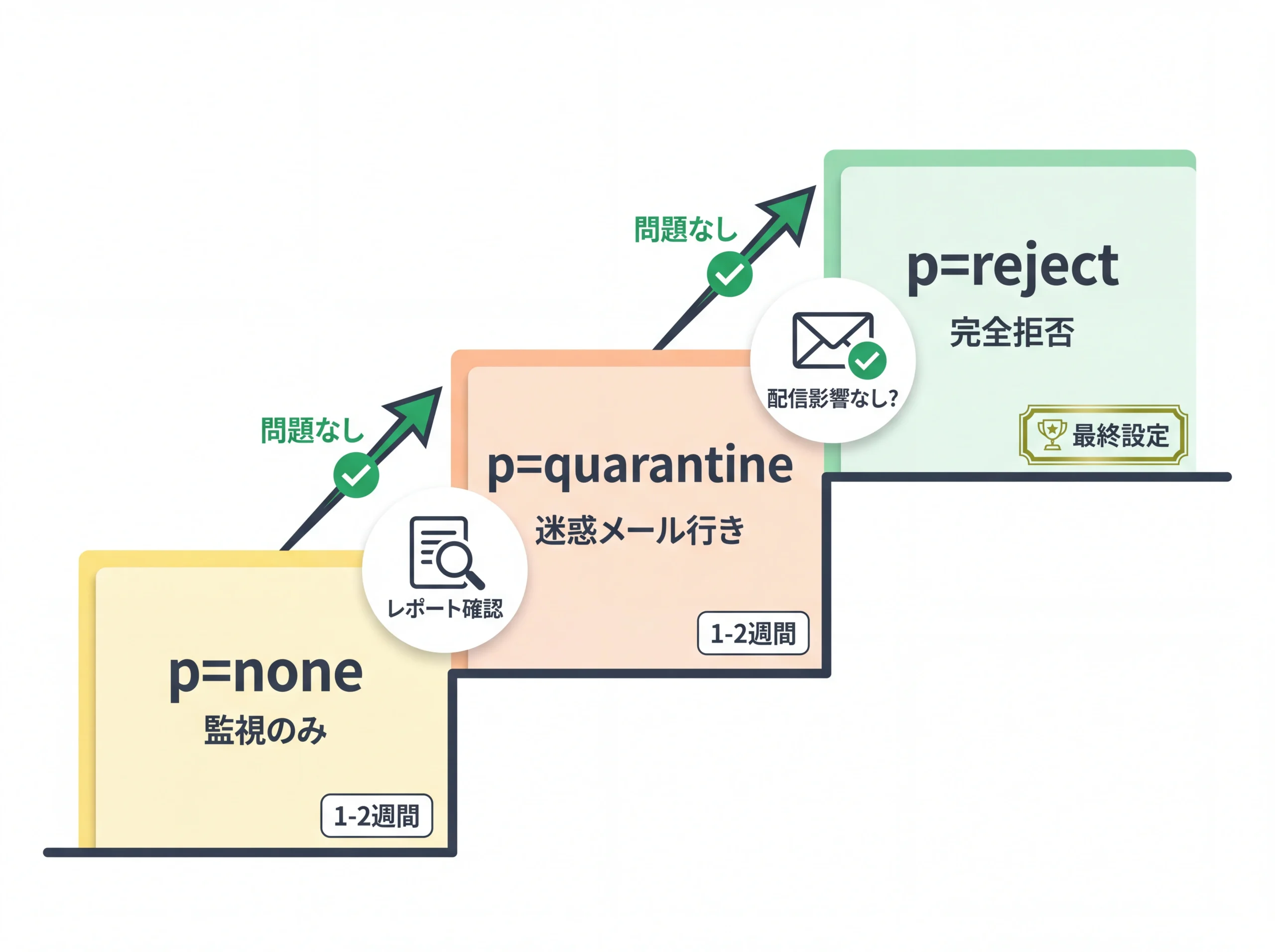

まずp=noneで1〜2週間運用し、届いたレポートで「認証失敗が起きていないか」を確認してから、段階的にp=quarantine(迷惑メールフォルダ行き)→p=reject(完全拒否)へ上げていくのが安全な手順です。

DMARC段階移行の目安

・p=none → 1〜2週間運用してレポートを確認

・p=quarantine → さらに1〜2週間、正規メール配信に問題ないか監視

・p=reject → すべて正常なことを確認した上で最終設定

※運用環境によって必要な期間は変わるため、上記はあくまで目安です。

設定完了後、自分のGmailアドレス宛にテストメールを送信して、受信したメールの詳細ヘッダに「spf=pass」「dkim=pass」「dmarc=pass」と表示されていれば、認証が正常に機能しています。

ドメイン失効を防ぐための確認と設定

メール認証の設定と並行して、ドメインそのものの管理も見直しておく必要があります。

ドメインが失効すれば、どれだけ認証設定を完璧にしていても、ホームページもメールも全部止まる。ここが盲点になりやすい部分です。

ドメイン有効期限と自動更新の確認手順

エックスサーバーでドメインを管理している場合、以下の手順で有効期限と自動更新の状態を確認できます。

- Xserverアカウント(https://www.xserver.ne.jp/)にログインする

- トップページの「サービスメニュー」または「ご契約一覧」から「ドメイン」セクションを探す

- 「ドメイン管理」または「ドメイン一覧」をクリックし、保有ドメインの一覧を表示する

- 各ドメインの横に表示されている有効期限(YYYY年MM月DD日)を確認する

- 「自動更新」列が「有効」になっているか確認する。「無効」なら有効化する

- 自動更新に登録されているクレジットカードの有効期限も確認する

確認頻度の目安は3ヶ月に1回、または有効期限の3ヶ月前に1回。

カレンダーやリマインダーに入れておくのが確実です。

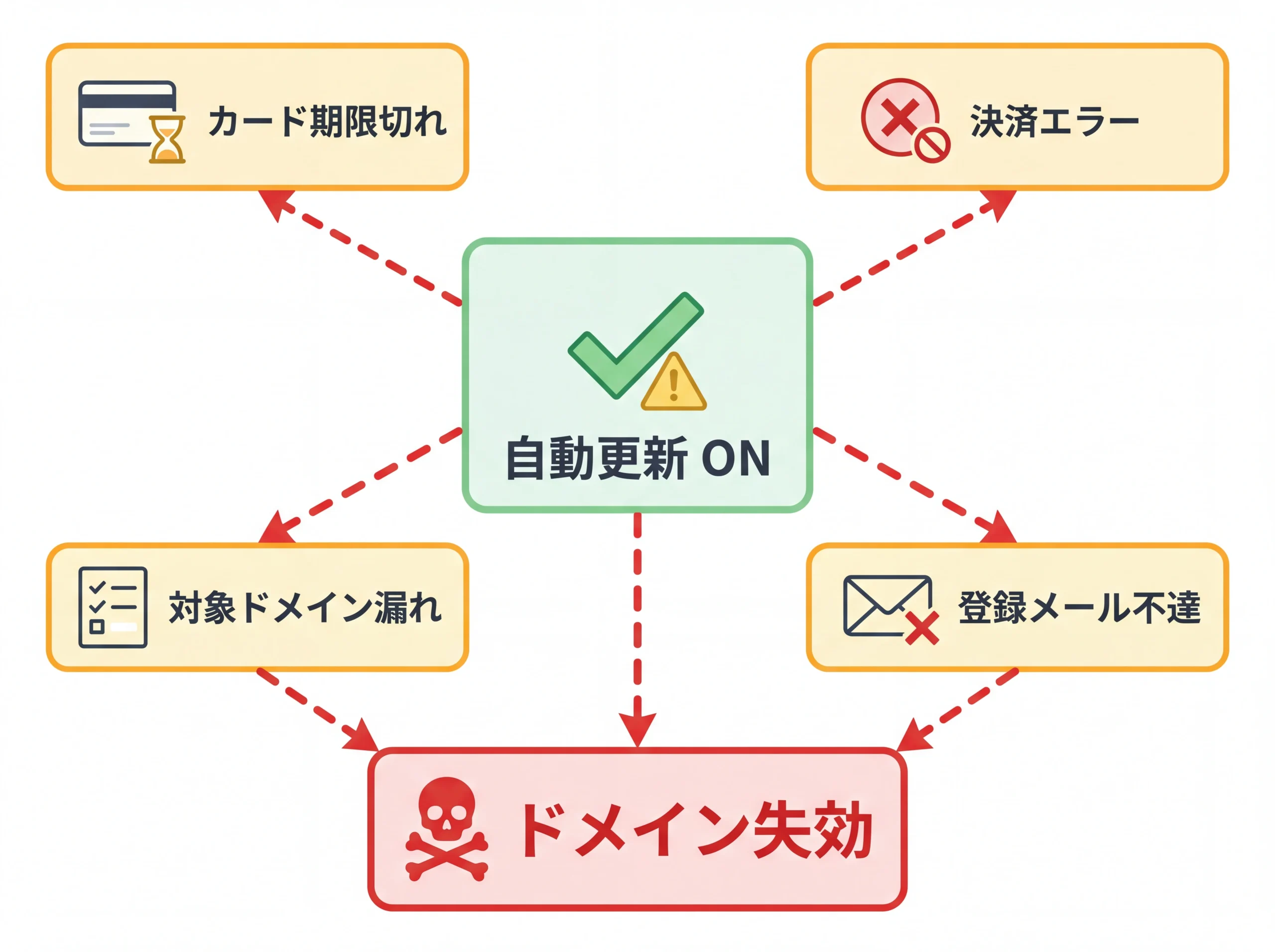

自動更新を「有効」にしていても失効するケース

「自動更新に設定してるから大丈夫」と安心している方は多いのですが、自動更新が有効でも、決済に失敗すればドメインは失効します。

ここが意外と見落とされがちで、いちばん多い原因は登録クレジットカードの有効期限切れです。

エックスサーバーのドメイン自動更新は、利用期限日の2ヶ月前から決済が始まります。

このタイミングでクレジットカードの有効期限が切れていると、決済に失敗し、更新がスキップされる。

しかも、この失敗に気づかないまま有効期限を過ぎてしまうケースが実際にあります。

- 自動更新の対象に、すべてのドメインが含まれているか

- 登録クレジットカードの有効期限は切れていないか

- Xserverアカウントに登録しているメールアドレスは正しいか(決済失敗通知が届く先)

- Whois代理公開を使っている場合、更新通知の受け取り先が自分のアドレスになっているか

やってしまいがちなNG

「自動更新にしてるし、通知メールも来るだろう」と思って、一度も管理画面を開かずに放置すること。

通知メールが迷惑メールフォルダに入っていたり、そもそも登録アドレスが古かったりするケースは珍しくありません。

通知に頼らず、自分で管理画面を開いて確認するのがもっとも確実です。

ドメイン管理を含むホームページの保守体制全般については、HP保守費用が高すぎる?相場内訳と無駄なコストやリスクを減らす5つのチェックポイントでも具体的に解説しています。

「保守を外部に任せるべきか」の判断材料にもなるので、あわせてご覧ください。

なりすましメールを開いてしまった・クリックしてしまった場合の緊急対応

どれだけ注意していても、「うっかりクリックしてしまった」ということは起こり得ます。

大事なのは、そのあと何をするか。

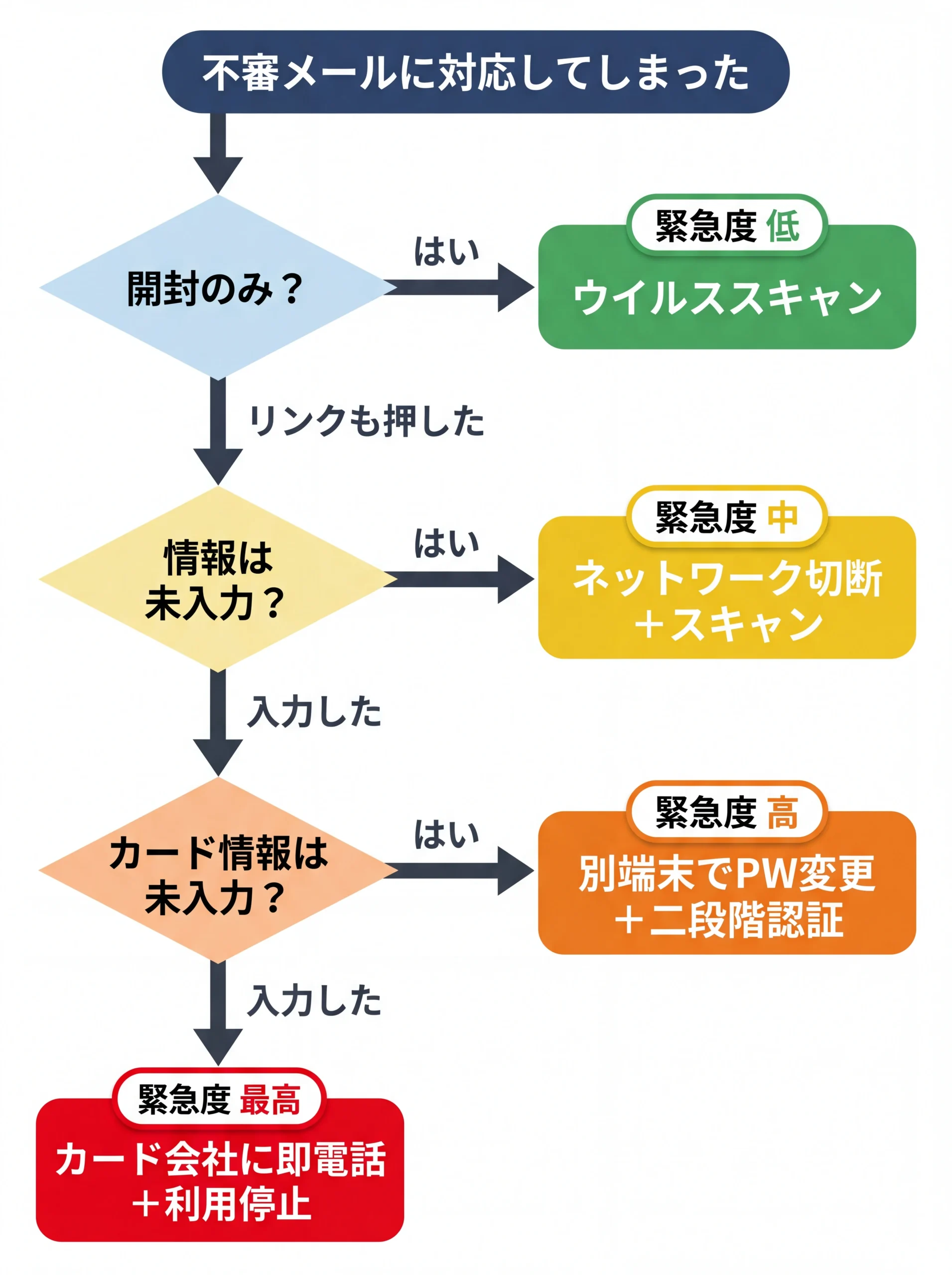

状況ごとに対応が変わるので、以下のフローで判断してください。

状況別の対応フロー

状況別の緊急対応まとめ

| 状況 | 緊急度 | やるべきこと |

|---|---|---|

| メールを開封しただけ(リンクは押していない) | 低 | 念のためウイルススキャンを実施。開封しただけでアカウント情報が流出することはない |

| リンクをクリックしたが、何も入力していない | 中 | すぐにブラウザを閉じる → 端末のネットワークを切る(Wi-Fi OFF / 機内モード) → ウイルススキャン実施 |

| ID・パスワードを入力してしまった | 高 | ネットワークを即切断 → 別の安全な端末からエックスサーバーのパスワードを変更 → 同じパスワードを使い回しているサービスも全て変更 → 二段階認証を有効化 |

| クレジットカード情報を入力してしまった | 最高 | ネットワークを即切断 → クレジットカード会社に直ちに電話してカード利用停止 → 過去の利用明細を確認 → 新しいカード番号の再発行を依頼 |

最も大切な原則:被害に遭った端末では操作しない

パスワード変更やカード会社への連絡は、別の端末(別のPC、家族のスマホなど)から行ってください。

被害端末にマルウェアが仕込まれている可能性があり、同じ端末でパスワードを変更すると、変更後の新パスワードまで盗まれる危険があります。

ID・パスワードを入力してしまった場合は、エックスサーバーのアカウントが乗っ取られていないかの確認も欠かせません。

- サーバーパネルに正常にログインできるか

- ドメイン一覧に心当たりのないドメインが追加されていないか

- メールアカウント一覧に見覚えのないアドレスが増えていないか

- ログイン履歴に不審なアクセスがないか

より詳しい緊急対応手順は、エックスサーバーのスパムメールを開封してしまったら?対応を解説します。に細かく書いています。

「すでにやってしまった」という方は、まずそちらをご確認ください。

エックスサーバーのなりすましメール対策でよくある質問

エックスサーバーのなりすましメール対策とは、自社ドメインの「なりすまし被害」と「詐欺メールへの誤対応」を防ぐために、メール認証設定(SPF・DKIM・DMARC)の有効化、ドメイン管理の定期確認、そして届いたメールの真偽判定スキルを組み合わせて実行する一連の防御プロセスです。

Qエックスサーバーを装った詐欺メールを開封しただけで、アカウント情報は流出しますか?

Aエックスサーバーを装った詐欺メールを開封しただけでは、アカウント情報が流出することはありません。ただし、メール内のリンクをクリックしてIDやパスワードを入力してしまった場合は、情報が盗まれている可能性が高いため、すぐに別の端末からパスワードを変更してください。

QSPF・DKIM・DMARCの設定に費用はかかりますか?

ASPF・DKIM・DMARCの設定は、エックスサーバーのサーバーパネルから無料で行えます。追加費用はかかりません(2026年時点)。設定に必要な時間は、慣れていない方でも3つ合わせて15〜30分程度が目安です。

QSPFだけ設定すれば、なりすましメールは防げますか?

ASPFだけでは不十分です。SPFは送信元サーバーの正当性を確認する技術ですが、メール本文の改ざんは検出できません。DKIMで本文の改ざん検知を、DMARCで認証失敗時の処理ルールを設定することで、初めて実効性のある防御になります。3つセットで設定することを強くおすすめします。

QDMARCのポリシーは最初から「拒否(reject)」に設定してもいいですか?

ADMARCのポリシーを最初からrejectに設定するのは危険です。自社の正規メール(お問い合わせフォームの自動返信、WordPress通知など)まで相手先でブロックされる可能性があります。まずp=none(監視のみ)から始め、レポートを確認しながら段階的にquarantine→rejectへ移行してください。

Qうちは従業員10人以下の小さな会社ですが、それでもなりすまし詐欺の標的になりますか?

Aなりすまし詐欺は、企業規模に関係なく標的になり得ます。むしろ、セキュリティ対策が手薄な中小企業のほうが攻撃の成功率が高い傾向にあると指摘されています。会社の規模が小さいからこそ、SPF・DKIM・DMARCの設定やドメイン管理の確認といった基本的な対策を確実に実施しておくことをおすすめします。

Qドメインの自動更新を設定していれば、ドメインが失効することはないですか?

Aドメインの自動更新を設定していても、登録クレジットカードの有効期限切れや決済エラーにより、更新が失敗する可能性があります。3ヶ月に1回を目安に、エックスサーバーの管理画面でドメイン有効期限と登録カード情報を直接確認する習慣をつけてください。通知メールだけに頼るのは危険です。

Q差出人メールアドレスが「xserver.ne.jp」なら、本物のエックスサーバーからのメールですか?

A差出人メールアドレスに「xserver.ne.jp」が含まれていても、本物とは限りません。メールの差出人アドレスは技術的に偽装が可能です。実際に、noreply@secure.xserver.ne.jpという差出人の詐欺メールが確認されています。差出人アドレスだけで判断せず、メール本文の緊迫度やリンク先URLを必ずセットで確認し、不審な場合は公式サイトから直接ログインして状況を確かめてください。

Qメール認証の設定をすると、自社から送るメールが届かなくなることはありますか?

ASPFとDKIMの設定自体は、正規のメール配信に悪影響を与えません。ただし、DMARCのポリシーをいきなりreject(拒否)に設定した場合、自社の正規メールがブロックされる事故が起きる可能性があります。DMARCはp=none(監視のみ)から段階的に導入すれば、自社メールの配信に支障が出るリスクを最小限に抑えられます。

まとめ。なりすまし詐欺は「知っていれば防げる」ものが大半

エックスサーバーのなりすましメールは、年々巧妙になっています。

差出人アドレスに「xserver.ne.jp」を使い、件名で「緊急」と煽り、本物そっくりの画面に誘導する。

見た目だけでは判別できないレベルのものが、実際に届いています。

ただ、この記事で書いたように、やるべきことは決まっています。

- 届いたメールは「差出人アドレス」「本文の緊迫度」「リンク先URL」「管理画面での直接確認」の4点で判定する

- エックスサーバーの管理画面でSPF・DKIM・DMARCを有効にする(所要時間の目安:15〜30分、費用:無料 ※2026年時点)

- ドメインの有効期限と自動更新設定を3ヶ月に1回確認する

- 万が一クリックしてしまったら、別の端末からパスワードを変更する

どれも特別な技術は不要で、今日から取りかかれるものばかりです。

私自身、クライアントのホームページ保守を担当する中で、エックスサーバーのセキュリティ設定を繰り返し確認してきました。

経験上、被害が大きくなるのは「知らなかった」か「後回しにした」かのどちらか。

この記事を読んでいる時点で「知らない」はクリアしているので、あとは今日のうちに管理画面を開くかどうかだけです。

御社のドメインとメールを守るための第一歩として、まずはSPFの設定状態を確認するところから始めてみてください。