「エックスサーバーからドメイン更新の通知が届いた。急いで対応しなきゃ」

と思ってメールを開いたら、実はスパムメールだった。

こんな経験はありませんか。

弊社ではクライアントのホームページ保守を担当しており、管理の一環として要望をいただいた場合には、クライアント宛のメールも常に確認できる体制をとっています。

そして先日、まさにこの手口のメールが届きました。

件名は「ドメイン有効期限のお知らせ – 要対応」。

送信元は「Xserver <no-reply@secure.xserver.ne.jp>。

迷惑メールフォルダではなく、

普通の受信トレイに入っていました。

今回は私が先に気づいたため、クライアントがリンクをクリックする前に止められましたが、もし自分1人で管理していたら、危なかったかもしれません。

この記事は、エックスサーバーを利用している中小企業の経営者や、兼務でWeb担当を任されている方に向けて書いています。

「スパムメールを開いてしまったけど、これは大丈夫なのか」「何から手をつければいいのか」という不安に対して、状況別の判断基準と、今すぐやるべき対応を整理しました。

読み終えたあと、次の3つができるようになります。

- 自分がどのレベルの危険にいるのか判断できる

- 状況に応じた初動対応を、優先順位をつけて実行できる

- 同じ被害を繰り返さないための設定を自分で確認できる

まず落ち着いてください。開封しただけなら被害が出ていない可能性が高いです

スパムメールを開いてしまったとき、最初に伝えたいことがあります。

メールを「開いただけ」であれば、ウイルスに感染している可能性は低いです。

ただし、「開いただけ」の中身によって危険度は大きく変わります。

ここを正確に把握することが、パニックを防ぐ第一歩になります。

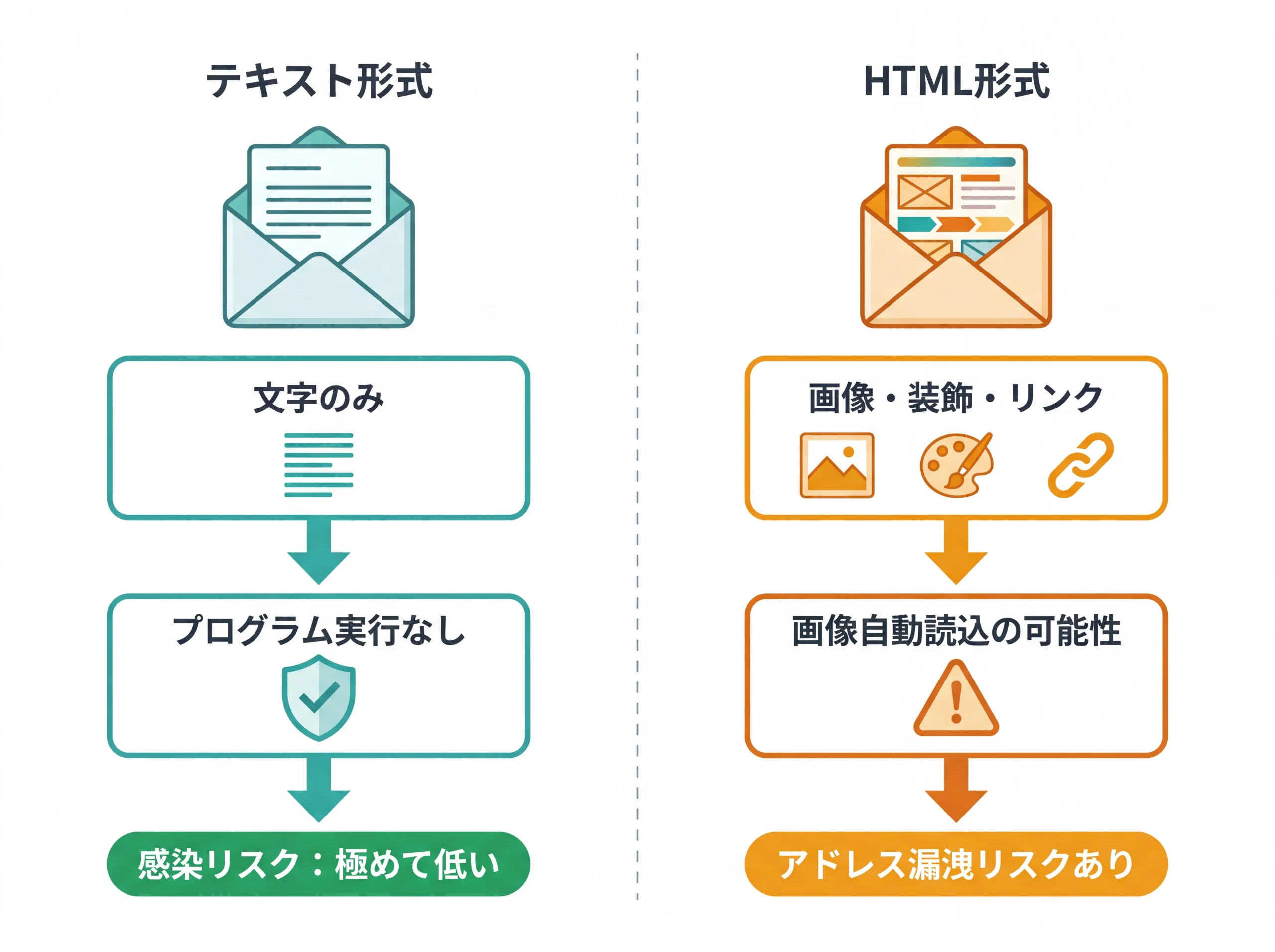

テキストメールとHTMLメールで危険度が違う

メールには大きく分けてテキスト形式とHTML形式の2種類があります。

テキスト形式のメールは、文字だけで構成されたもの。

実行可能なプログラムを含まないため、テキストメールを開いて読んだだけでウイルスに感染することは、まずありません。

これはIPA(情報処理推進機構)やJPCERT/CCの公開情報でも確認できる事実です。

一方、HTML形式のメールは画像やリンク、装飾を含む構造になっています。

この場合、メーラーの設定によっては画像の自動読み込みが発生し、送信者側に「このメールアドレスは有効である」という情報が伝わってしまうことがあります。

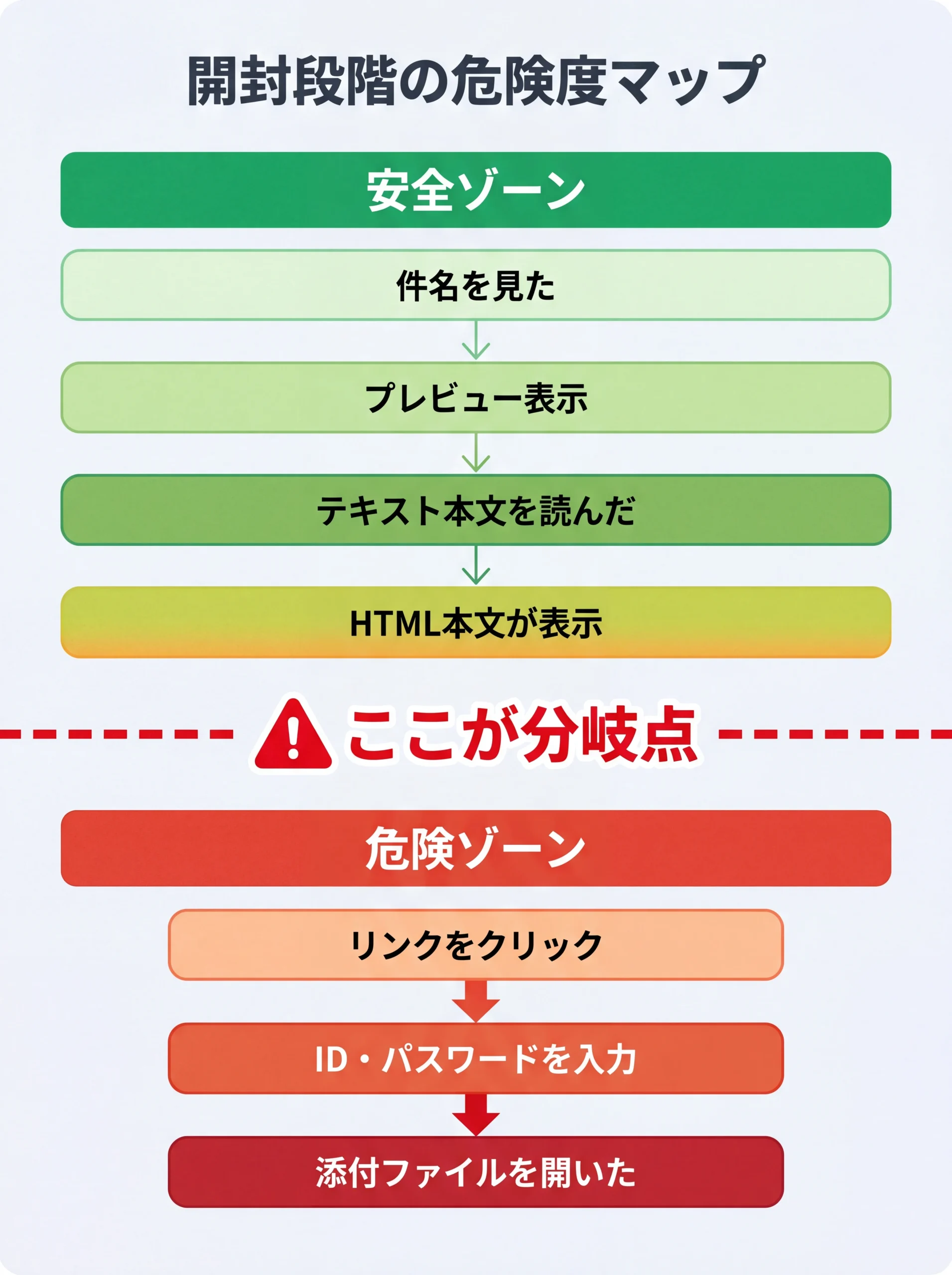

「開封」の段階を確認する

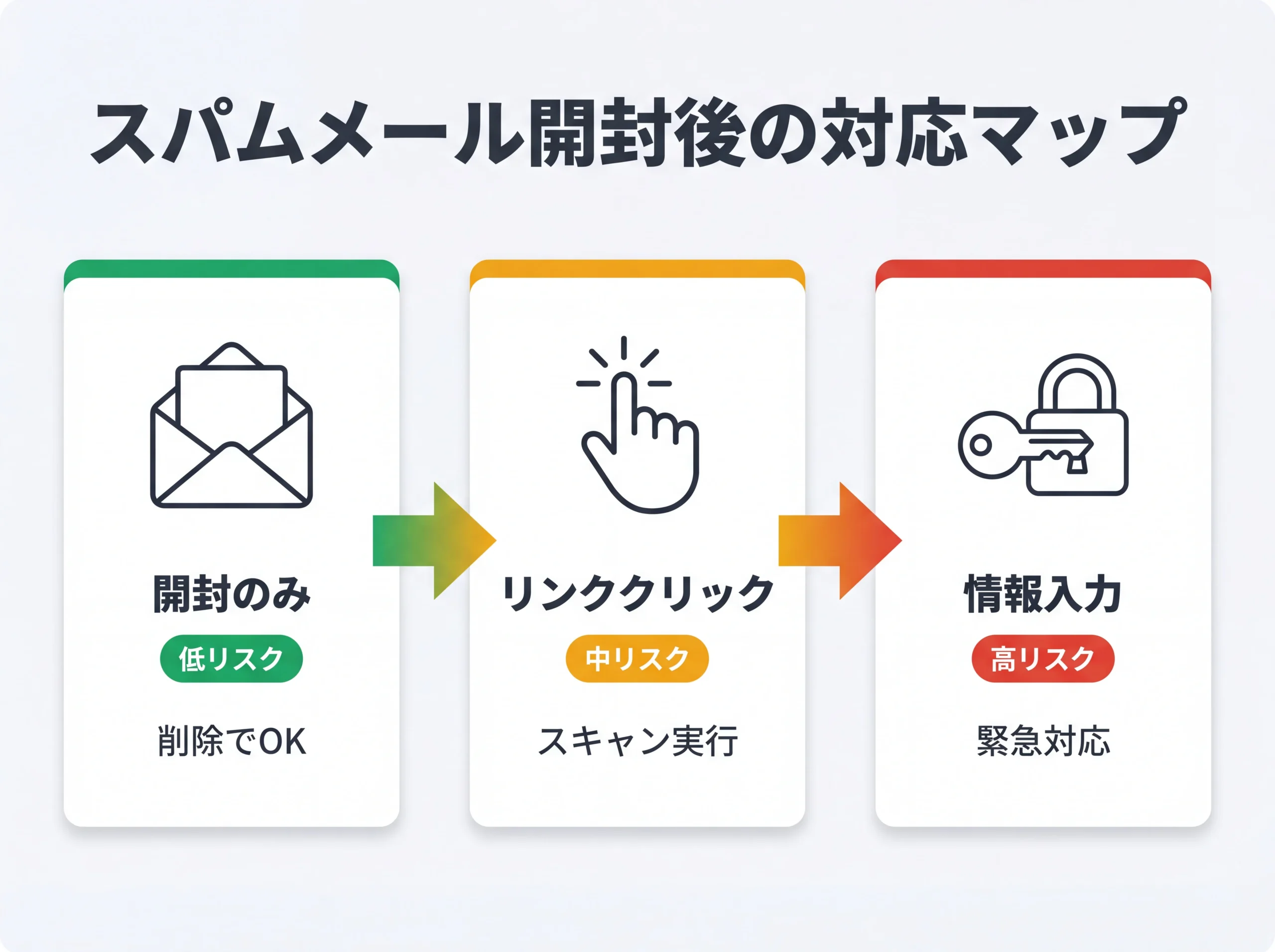

「スパムメールを開いてしまった」と一口に言っても、実際にはいくつかの段階があります。

自分がどの段階まで進んでしまったかによって、対応が全く異なります。

以下の表で、ご自身の状況を確認してみてください。

スパムメール開封後の危険度レベル一覧

| 段階 | やったこと | 危険度 | 必要な対応 |

|---|---|---|---|

| 1 | メール一覧で件名を見ただけ(本文は未表示) | ほぼなし | 削除すれば完了 |

| 2 | プレビューパネルで本文が自動表示された | 低い | 画像自動表示の設定を確認 |

| 3 | テキストメールの本文を開いて読んだ | 低い | 削除すれば基本的にOK |

| 4 | HTMLメールの本文が表示された | やや注意 | 画像自動読み込みの有無を確認 |

| 5 | メール内のリンクをクリックした | 中〜高 | ブラウザを閉じてウイルススキャン実行 |

| 6 | リンク先でID・パスワードを入力した | 高い | 直ちにパスワード変更。詳細は後述 |

| 7 | 添付ファイルを開いた/マクロを有効にした | 最高 | ネットワーク切断→ウイルススキャン→専門家に相談 |

段階1〜4であれば、冷静に対処すれば大きな被害にはつながりにくい状況です。

段階5以降になると、対応の緊急度が一気に上がります。

ご自身の状況が段階5以降に該当する場合は、このあとの「初動対応チェックリスト」のセクションまで読み飛ばしてください。時間が惜しい状況です。

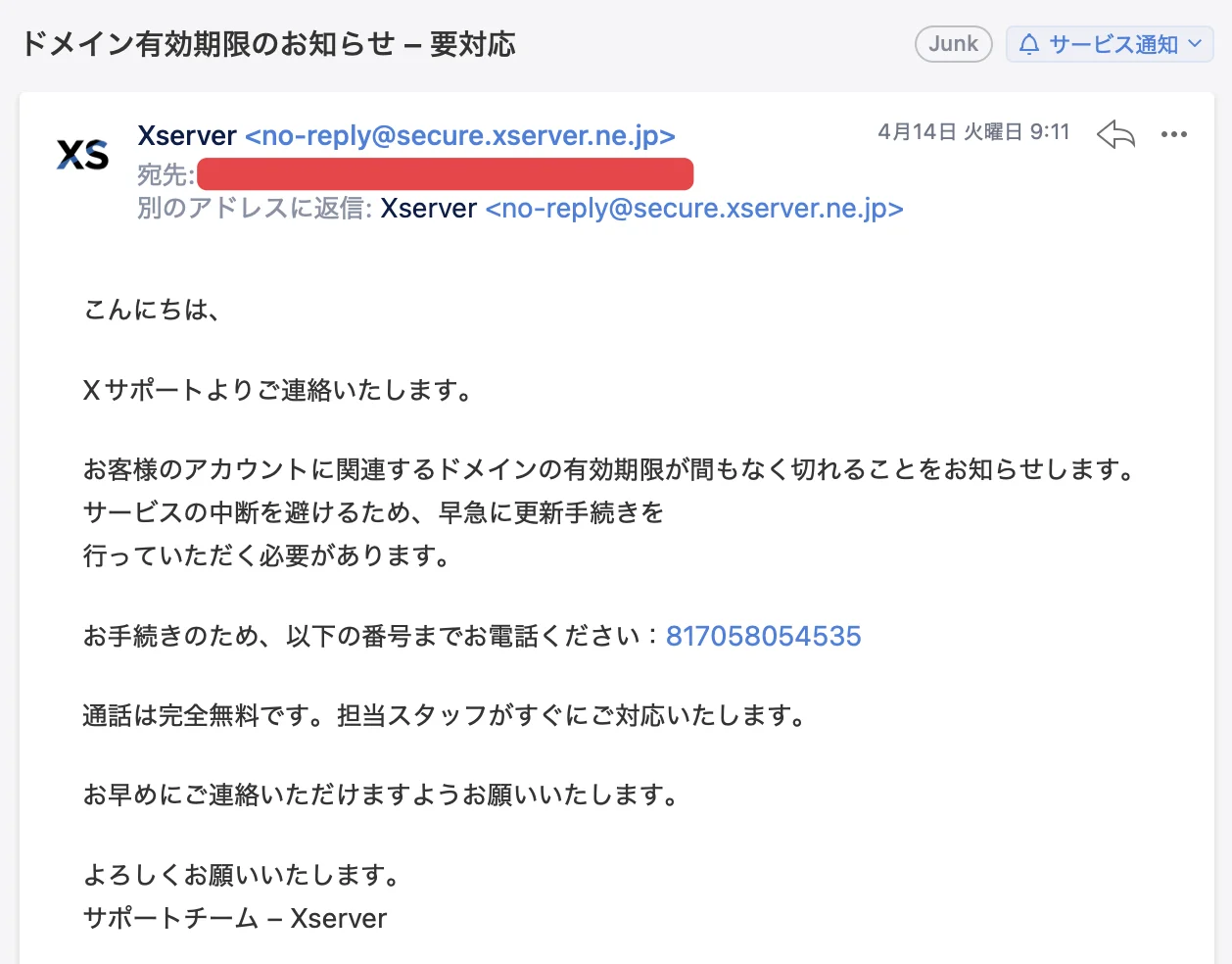

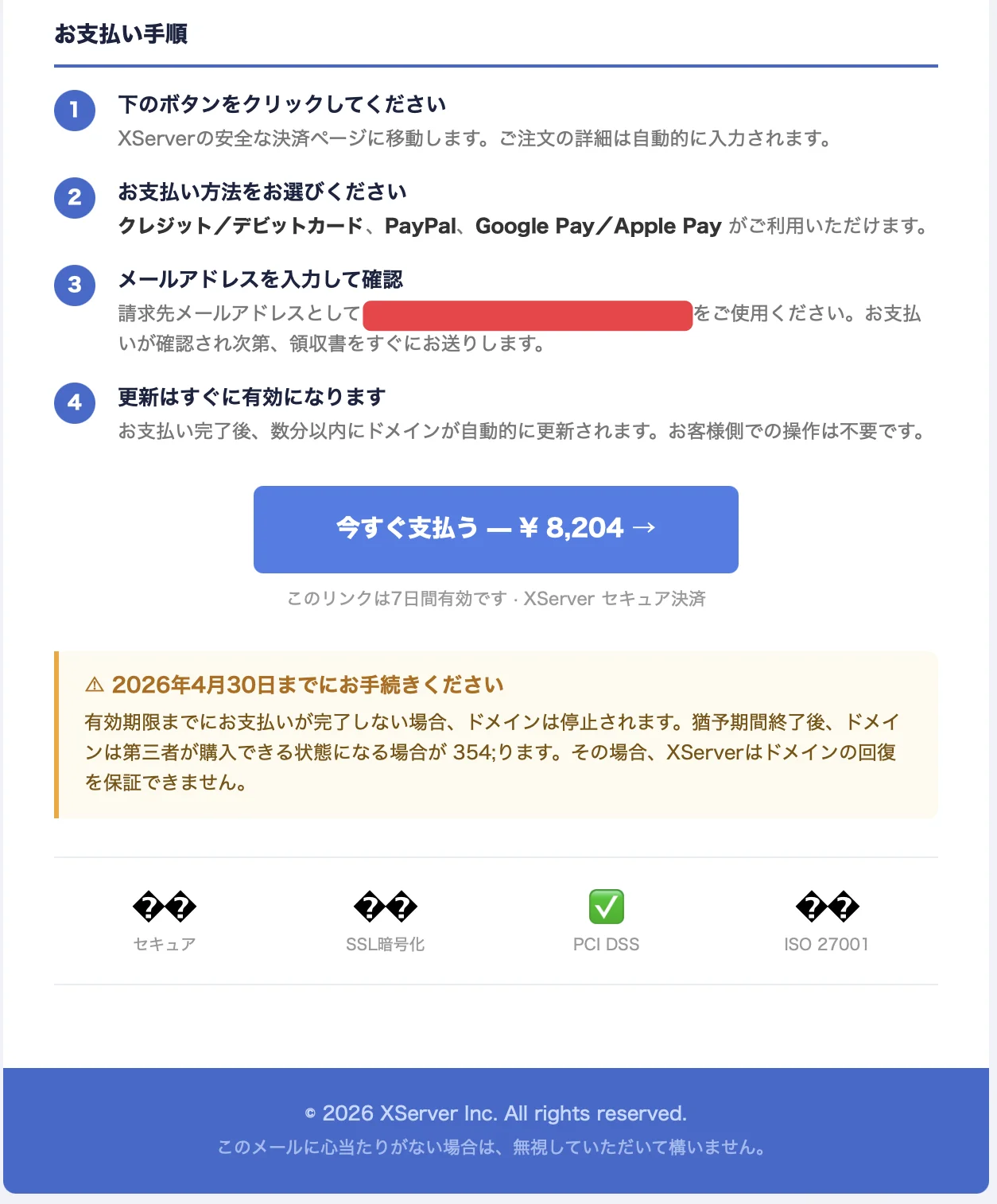

実際に届いたスパムメールの実例を紹介します

ここで、私のクライアント宛に実際に届いたフィッシングメールを紹介します。

エックスサーバーを装った、極めて巧妙な手口でした。

「ドメイン有効期限のお知らせ」を装った手口

1つ目は、「ドメインの有効期限が切れるので、すぐに電話してください」という内容のメールです。

送信元は「Xserver <no-reply@secure.xserver.ne.jp>」と表示されており、一見すると本物のエックスサーバーからの通知に見えます。

しかし、この送信元アドレスは偽装されたものでした。

このメールの最大の特徴は、リンクではなく「電話をかけさせる」手口を使っている点。

記載されている電話番号に連絡すると、攻撃者が「エックスサーバーのサポート担当」を名乗り、パスワードやクレジットカード情報を聞き出そうとしてきます。

エックスサーバーの正規サポートが、メールで電話番号だけを案内して連絡を促すことはありません。

正規の手続きはすべてサーバーパネル(Web管理画面)から行う仕組みです。

「電話してください」とだけ書かれたメールが来たら、詐欺を疑ってください。

ドメイン更新の支払いを装う手口

2つ目は、さらに巧妙でした。

ドメインの更新費用として「¥8,204」の請求を装い、支払いボタンをクリックさせようとするメールです。

一見すると、正規の請求メールにしか見えません。

しかし、よく見ると消費税率が「19%」と記載されている点が不自然です。日本の消費税は10%(2026年5月現在)ですから、ここで気づければ被害を防げます。

さらに、このメールには具体的な「支払い手順」まで丁寧に書かれていました。

「ボタンをクリック → 支払い方法を選択 → メールアドレスを入力」という流れが、いかにも正規の手続きに見えるよう設計されています。

しかしこのボタンをクリックすると、攻撃者が用意した偽の決済ページに誘導され、クレジットカード情報を盗まれるおそれがあります。

実際にドメインもエックスサーバーで管理し、スパムメールフィルタの設定も強化していますが、それでもすり抜けて受信トレイに入ってくるケースがありました。

フィルタだけに頼るのは危ない。改めてそう感じた事例です。

見分けるための3つのチェックポイント

こうした巧妙なフィッシングメールを見分けるには、以下の3点を確認する習慣が有効です。

- 送信元アドレスの「@」以降を確認する。エックスサーバーの正規メールは通常「@xserver.ne.jp」から送信されます。「@secure.xserver.ne.jp」や似たドメインは偽装の可能性が高い

- メールの指示内容を疑う。電話番号への連絡を促す、見覚えのない金額を請求する、すぐにボタンをクリックさせようとする——こうしたパターンは詐欺を疑ってください

- エックスサーバーの管理画面で事実確認する。ドメインの有効期限や請求状況は、メールのリンクからではなく、自分でブラウザにURLを入力してサーバーパネルにログインし、直接確認する

判断に迷ったら、メール内のリンクやボタンは一切触らず、エックスサーバーの公式サイト(https://www.xserver.ne.jp/)をブラウザに直接入力してログインしてください。

正規の通知であれば、管理画面にも同じ内容が表示されているはずです。

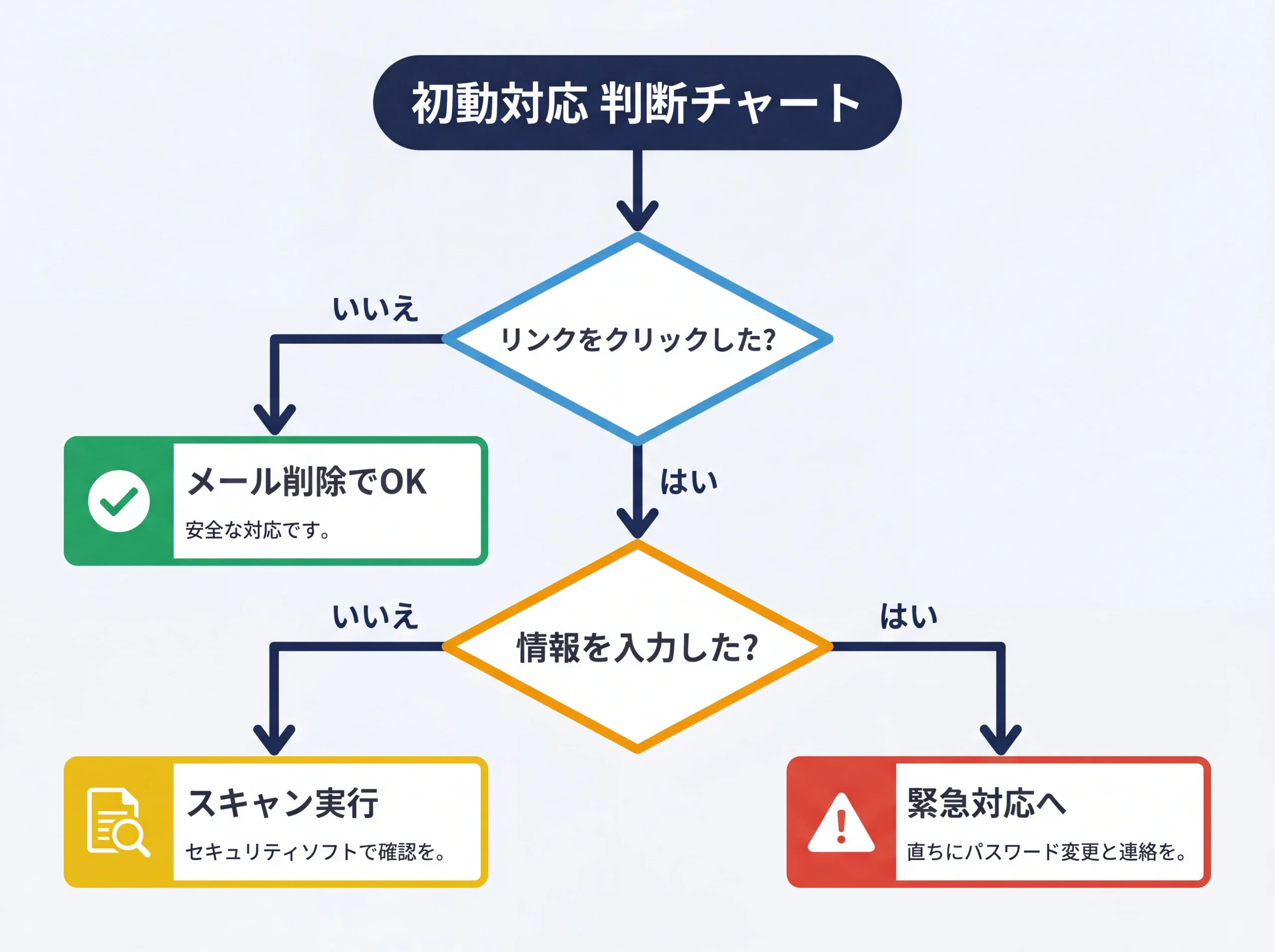

スパムメール開封後の初動対応チェックリスト

ここからは、実際にスパムメールを開封してしまったあと、何をどの順番でやるべきかを状況別に整理します。

自分の状況に合ったセクションだけ読めば大丈夫です。

リンクをクリックしていない場合の対応

メール本文を開いたけれど、本文中のリンクやボタンは一切クリックしていない。

添付ファイルも開いていない。

この場合、被害が発生している可能性は低いと考えてよいでしょう。

- 該当メールを削除する(ゴミ箱からも削除)

- 念のため、メーラーの「画像の自動読み込み」設定を確認し、オフにする

- 同じメールが社内の他のスタッフにも届いていないか確認する

- 同じメールが届いている場合は、「これは詐欺メールです。リンクをクリックしないでください」と社内に周知する

この段階であれば、パスワード変更やウイルススキャンまでは不要です。

ただし、今後のスパム増加に備えて、記事後半の「再発防止の設定」には目を通しておくことをおすすめします。

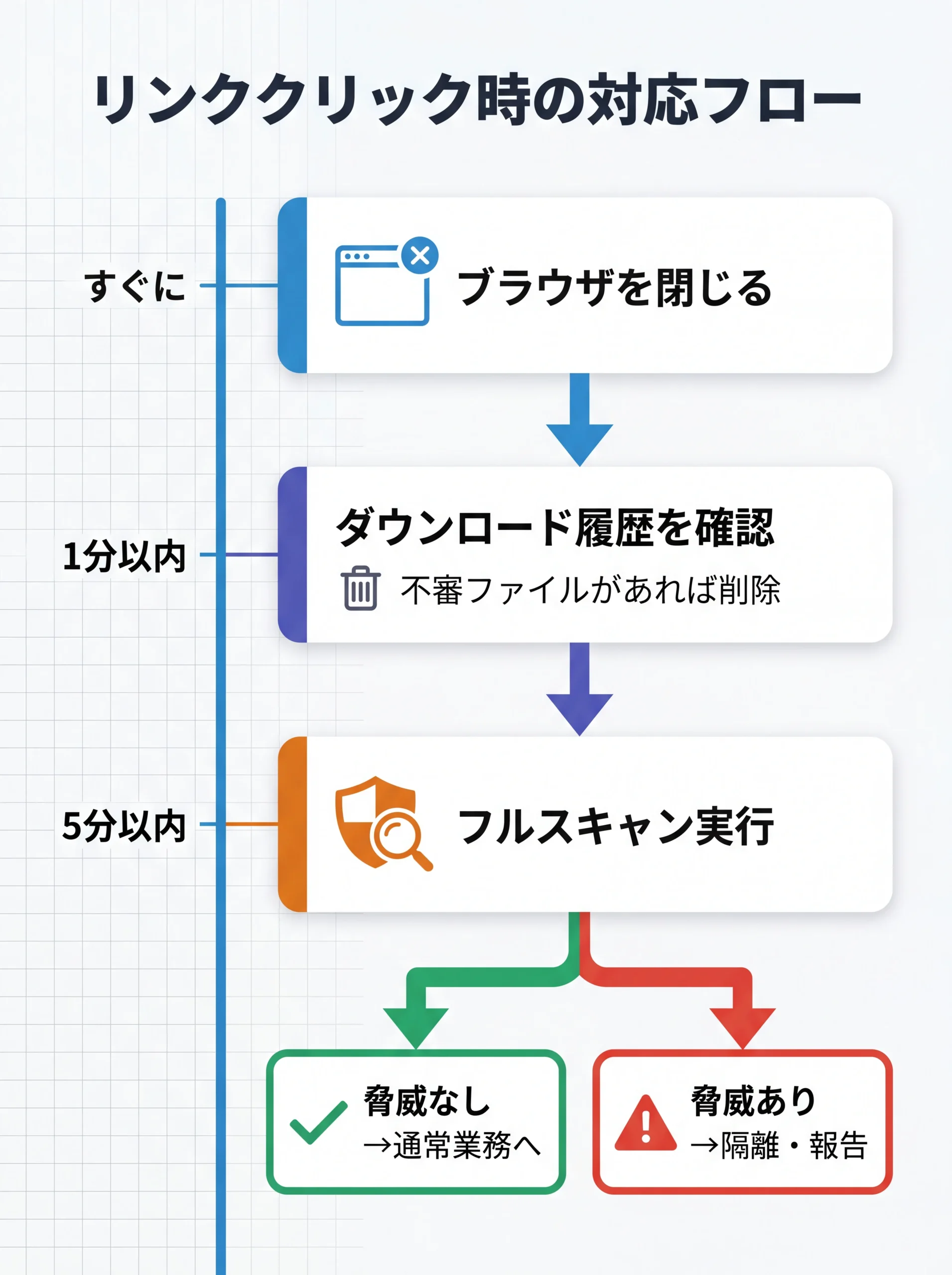

リンクをクリックしてしまった場合の対応

メール内のリンクやボタンをクリックして、Webサイトに遷移してしまった。

ただし、そのサイトでIDやパスワードは入力していないという場合です。

- 遷移先のページをすぐに閉じる(ブラウザのタブを閉じる)

- ブラウザの「ダウンロード履歴」を確認し、見覚えのないファイルがダウンロードされていないかチェックする。あった場合は開かずに削除

- ウイルススキャンを実行する(Windowsなら「Windows セキュリティ」→「ウイルスと脅威の防止」→「スキャンオプション」→「フルスキャン」を選択)

- スキャン結果で脅威が検出されなければ、通常業務に戻ってOK

- 脅威が検出された場合は、表示に従って「隔離」または「削除」を選択し、状況を社内の管理者に報告する

正直なところ、リンクをクリックしただけで実際にマルウェアに感染するケースは、OSとブラウザが最新版に保たれていればかなり稀です。

Chrome、Edge、Firefox、Safariといったモダンブラウザは、悪意あるスクリプトの実行を制限するセキュリティ機構を備えています。

過度にパニックになる必要はありませんが、フルスキャンだけは忘れずに実行しておいてください。

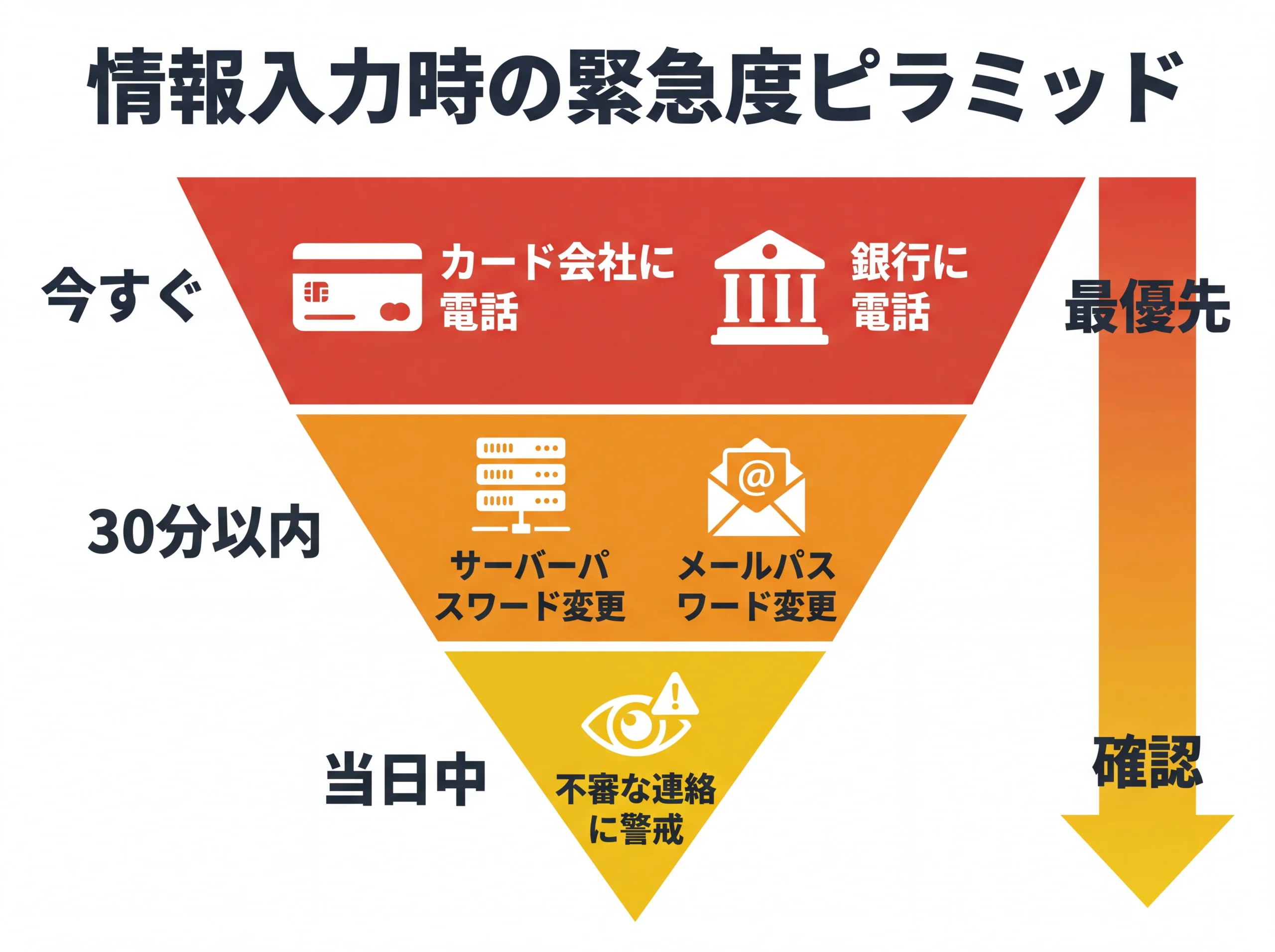

個人情報やパスワードを入力してしまった場合の対応

ここからが最も深刻なケースです。

フィッシングサイトでエックスサーバーのログイン情報、クレジットカード番号、銀行口座情報などを入力してしまった場合、数分〜数時間単位での対応が求められます。

入力した情報別の緊急対応

| 入力してしまった情報 | 最優先の対応 | 緊急度 |

|---|---|---|

| クレジットカード番号 | 直ちにカード会社に電話し、利用停止・再発行を依頼。カード裏面に電話番号記載 | 最高(今すぐ) |

| 銀行口座情報・暗証番号 | 直ちに取引銀行に電話し、インターネットバンキングの利用停止を依頼 | 最高(今すぐ) |

| エックスサーバーのログイン情報 | 別の端末からエックスサーバーにログインし、サーバーパネルのパスワードを変更。メール転送設定が不正に追加されていないか確認 | 高(30分以内) |

| メールアカウントのパスワード | エックスサーバーのサーバーパネルからパスワードを変更 | 高(30分以内) |

| 氏名・住所・電話番号のみ | 今後の不審な電話・郵便に警戒。心当たりのない「返金手続き」などの二次詐欺に注意 | 中(当日中) |

クレジットカード番号を入力した場合の注意

パスワードを変更しても、攻撃者はすでにカード番号を知っています。

パスワード変更とカード停止はまったく別の対応です。カード会社への連絡を最優先にしてください。

経験上、ここで一番多い失敗は「パスワードを変えたから大丈夫」と思い込んでしまうパターンです。

入力した情報の種類によって、やるべきことが全く違う。ここが分かれ目になります。

上の表を見て、自分が入力した情報に対応する行だけ、今すぐ実行してください。

エックスサーバーのパスワード変更と確認の手順

フィッシングサイトでエックスサーバーのログイン情報を入力してしまった場合、または念のためパスワードを変更しておきたい場合の手順を解説します。

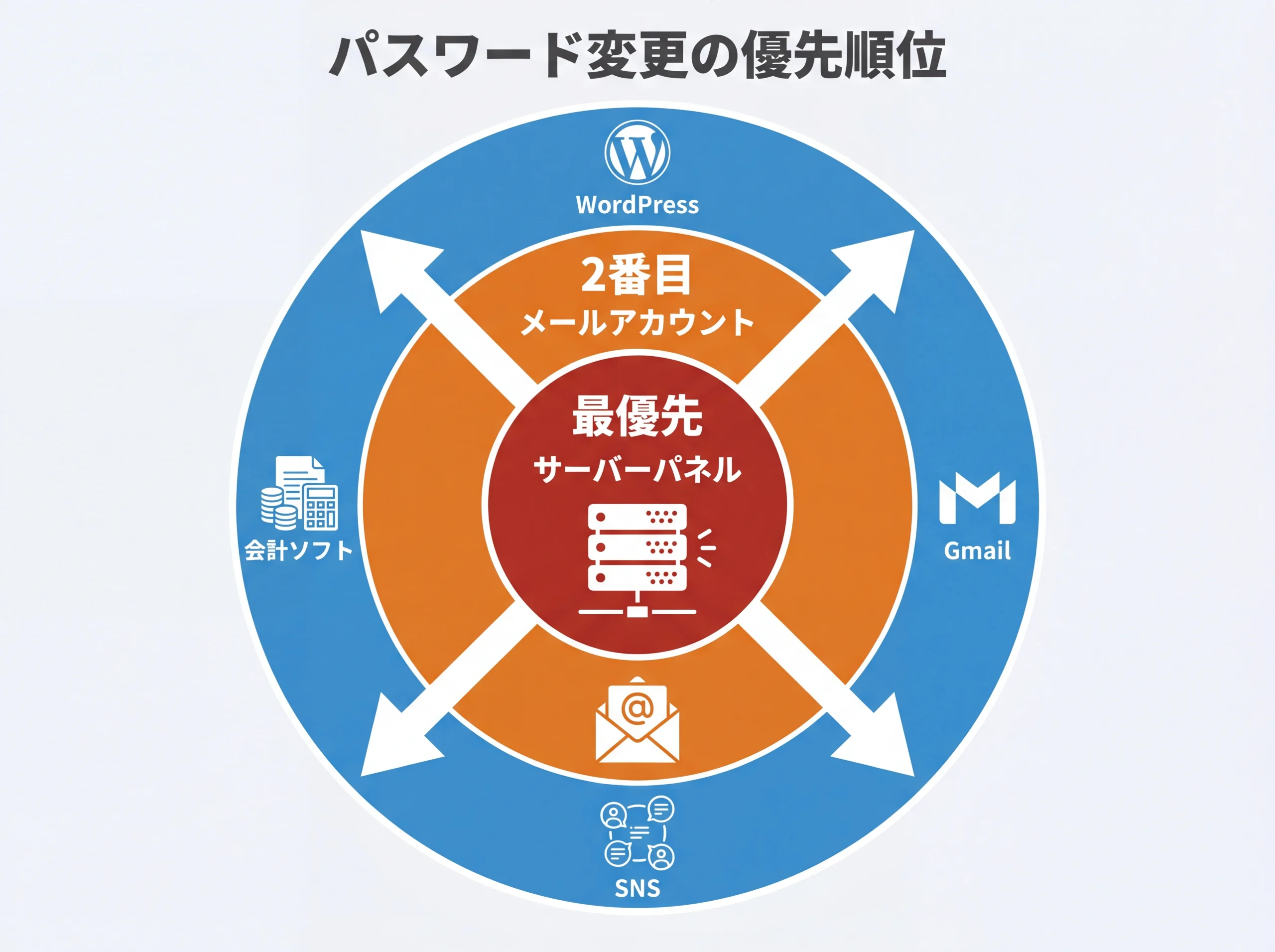

パスワード変更にも優先順位があります。全部を一度に変える必要はありませんが、順番を間違えると取り返しのつかないことになりかねません。

サーバーパネルのパスワード変更(最優先)

サーバーパネルのログインパスワードは、エックスサーバーのすべての機能にアクセスする鍵です。

ここが突破されると、メール設定もDNS設定もWordPressも、すべてコントロールされてしまいます。

- エックスサーバー公式サイト(https://www.xserver.ne.jp/)にブラウザで直接アクセスし、サーバーパネルにログイン

- 画面内の「パスワード変更」メニューから新しいパスワードを設定

- 新しいパスワードは、エックスサーバーの要件に従いつつ、大文字・小文字・数字・記号を混在させた8文字以上のものを推奨

- 変更後、別のブラウザやシークレットウィンドウで新しいパスワードでログインできるか確認

- ブラウザに保存されている古いパスワードは削除する

メールアカウントのパスワード変更

サーバーパネルのパスワード変更が完了したら、次はメールアカウントのパスワードを変更します。

- サーバーパネルにログインし、「メールアカウント設定」を開く

- 対象ドメインを選択し、変更したいメールアドレスの「変更」ボタンをクリック

- 新しいパスワードを設定して保存

- Thunderbird、Outlookなどのメーラーを使っている場合は、メーラー側の設定も新しいパスワードに更新する

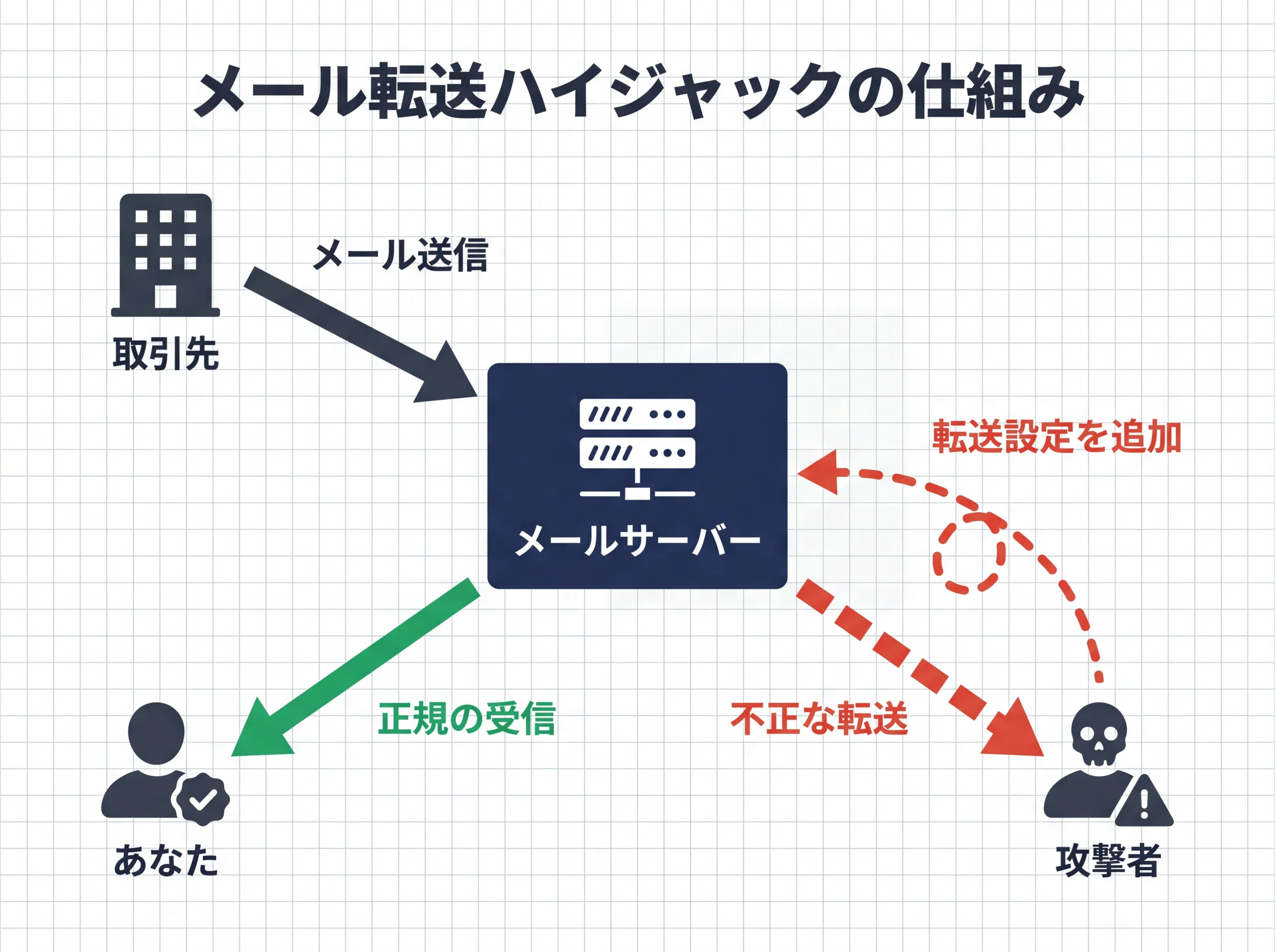

あわせて確認してほしいのが、メール転送設定です。

攻撃者がサーバーパネルに不正アクセスした場合、メールの転送先を自分のアドレスに追加していることがあります。

見落としやすい点ですが、サーバーパネルの「メール転送設定」を開き、見覚えのない転送先が登録されていないか必ず確認してください。

同じパスワードを使い回している場合の対応

これは私が支援しているクライアントの中でも本当によくあるケースです。

「まさかうちが」と思っていても、問い詰めてみると同じパスワードを3〜4つのサービスで使い回していた、という話は珍しくありません。

エックスサーバーのログイン情報が漏れた場合、同じメールアドレスとパスワードの組み合わせを使っている他のサービスも突破される可能性があります。

- WordPress管理画面(「ユーザー」→「プロフィール」→「新しいパスワードを設定」)

- Gmail、Outlook.comなどの外部メールアカウント

- SNSアカウント(Facebook、Instagram、X など)

- クラウドストレージ(Googleドライブ、Dropbox など)

- 会計・請求ソフト(freee、マネーフォワード など)

- ネットバンキング

「どこに同じパスワードを使っていたか思い出せない」という方も多いでしょう。

その場合は、普段よくログインするサービスから優先的に変更してください。

そして今後は、サービスごとに異なるパスワードを使う運用に切り替えることを強くおすすめします。パスワードマネージャー(1Password、Bitwardenなど)の導入も検討してみてください。

情報漏洩が疑われる場合の報告義務

スパムメールを開封しただけなら、通常は報告義務が発生することはありません。

しかし、フィッシングサイトで顧客情報や患者情報が流出した可能性がある場合は、話が変わってきます。

2022年4月に施行された改正個人情報保護法により、個人データの漏洩が発生し、個人の権利利益を害するおそれがある場合は、個人情報保護委員会への報告と、本人への通知が義務化されました。

報告が必要になるケース

すべての漏洩が報告対象になるわけではありません。

以下の条件に該当する場合に、報告義務が発生します。

- 要配慮個人情報(病歴、人種、信条など)が含まれる漏洩

- 財産的被害が生じるおそれがある漏洩(クレジットカード番号、口座情報など)

- 不正の目的をもって行われた漏洩(サイバー攻撃による窃取)

- 1,000人を超える個人データの漏洩

報告のタイミングについて、法律の文言は「遅滞なく」。

個人情報保護委員会のガイダンスでは、速報についておおむね3〜5日以内が目安とされていますが、厳密な期限ではありません。詳しくは個人情報保護委員会の公式情報をご確認ください。

実務で一番多いのは、「判断に迷っている間に時間が過ぎてしまった」というパターンです。

漏洩の可能性があると気づいた時点で、まず個人情報保護委員会に相談するのが安全でしょう。

報告先は個人情報保護委員会のWebサイトから、オンラインフォームまたはメールで行えます。

「報告すべきか判断がつかない」場合も、まず相談してください。相談すること自体にリスクはありません。

なお、この報告義務は企業規模に関係なく、すべての個人情報取扱事業者に適用されます。

「うちは従業員10人の小さな会社だから関係ない」ということはありません。

医療機関は追加の報告義務がある

病院や診療所で患者情報が漏洩した可能性がある場合は、上記に加えて厚生労働省のガイドラインに基づく報告が求められます。

患者の氏名・住所・診療情報などは「要配慮個人情報」に該当するため、漏洩時の報告基準が一般企業よりも厳格です。

医療機関の報告先と順序

| 順序 | 報告先 | 備考 |

|---|---|---|

| 1 | 自院が所属する都道府県の保健部局(医療管理課など) | 最初の報告先。ここから中央への報告が進む |

| 2 | 厚生労働省 医政局 医療情報担当参事官室 | 全国的なインシデント把握のため |

| 3 | 個人情報保護委員会 | 改正個人情報保護法に基づく一般的な報告 |

| 4 | 警察(重大な刑事事件の可能性がある場合) | ランサムウェア被害など |

私が銀行員時代に法人営業をしていた経験からも感じることですが、報告が遅れるほど、後の対応コストと信頼の毀損が大きくなります。

不完全な情報であっても、最初の連絡は早い方がいい。「まだ調査中ですが、漏洩の可能性があります」という第一報で構いません。

再発防止のためにやっておくべき設定

応急対応が終わったあとは、今後同じ被害に遭わないための設定を確認しましょう。

ここで紹介する3つは、どれも追加費用なしでできる基本対策です。

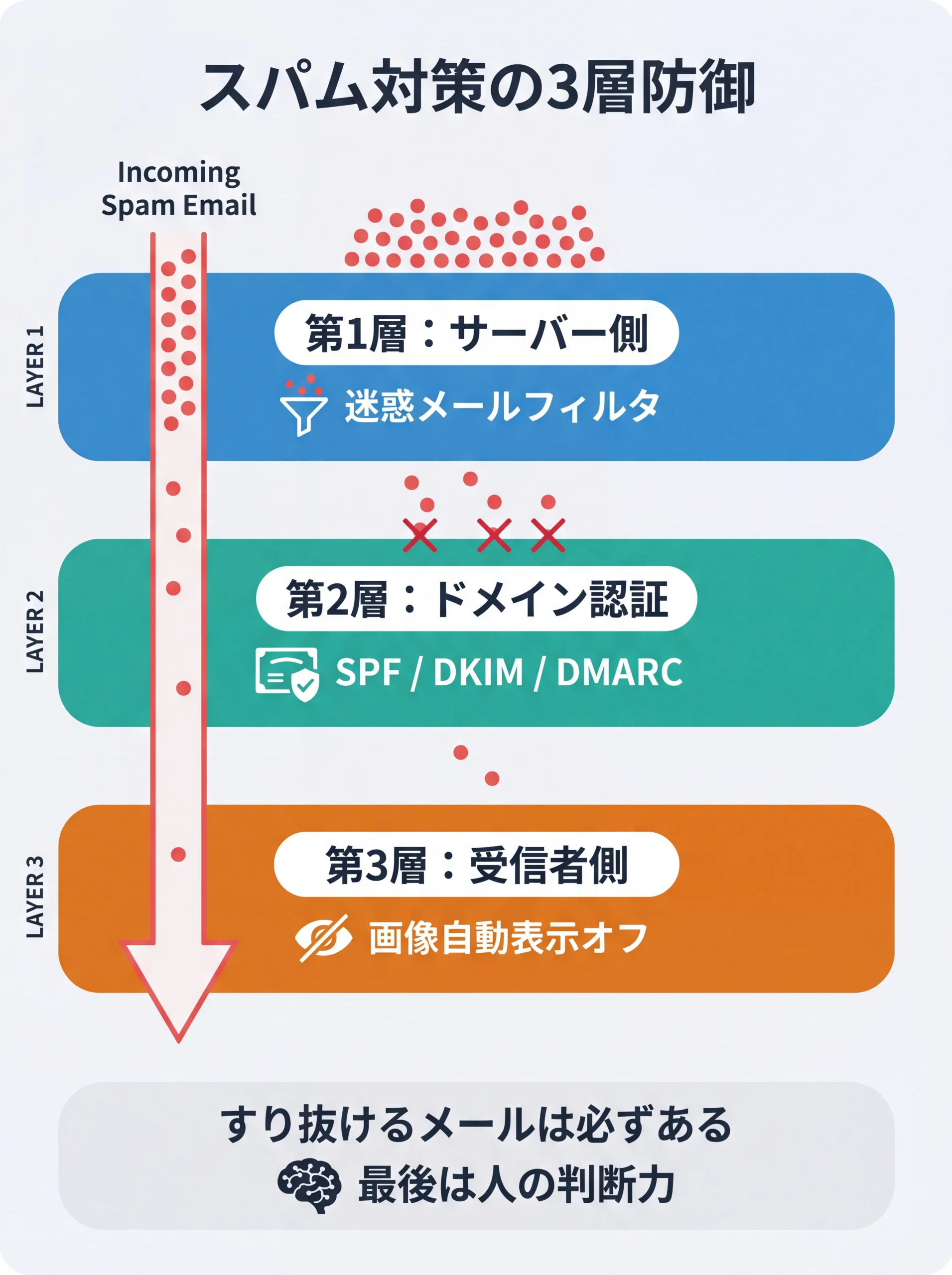

エックスサーバーの迷惑メールフィルタを確認する

エックスサーバーには迷惑メールフィルタ機能が用意されていますが、初期設定の状態がどうなっているかは公式ドキュメントに明記されていない場合があります。

「有効になっているはず」と思い込んでいたら、実は無効のままだった——こういうケースは珍しくありません。

- サーバーパネルにログインし、「迷惑メールフィルタ設定」を開く

- 対象ドメインの設定状態を確認。「無効」の場合は「有効」に変更

- 検知時の処理は「迷惑メールフォルダに振り分け」がおすすめ(完全削除にすると正規メールの誤判定時に復旧できない)

- 今回のフィッシングメールの送信元アドレスをブラックリストに追加

ただし、冒頭で紹介した実例のように、フィルタを設定していてもすり抜けてくるメールは存在します。

フィルタは「完璧な防御」ではなく「確率を下げる仕組み」です。

最終的には「人の目で見分ける力」と「怪しいと思ったらクリックしない習慣」が防御の要になります。

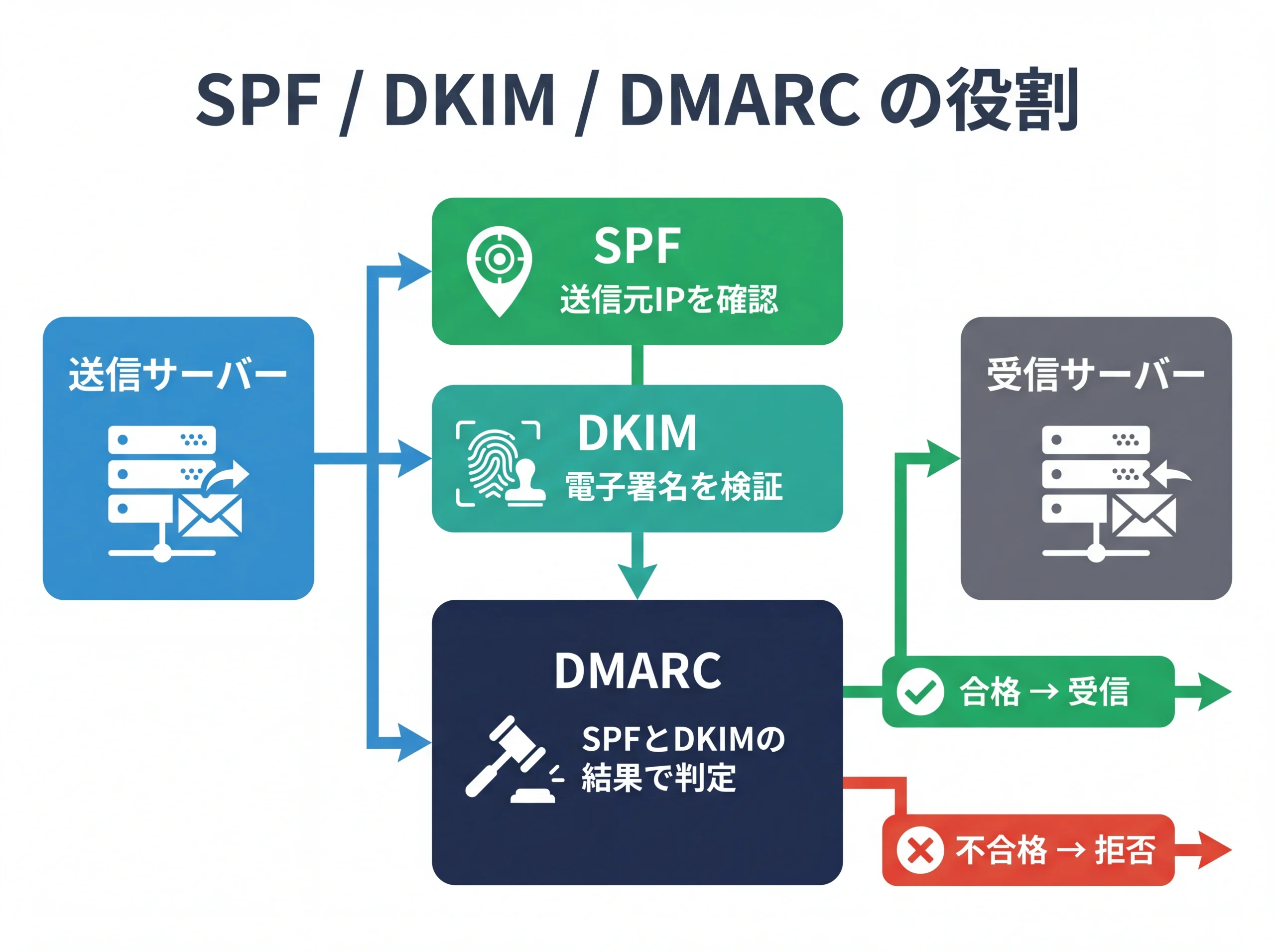

SPF/DKIM/DMARCを設定して自社ドメインを守る

聞き慣れない用語かもしれませんが、これは自社のドメインが「なりすまし送信」に悪用されるのを防ぐ技術です。

もしあなたの会社のドメイン(例:example.co.jp)がSPF/DKIM/DMARCを設定していない場合、攻撃者が「example.co.jp」を送信元にした詐欺メールを大量に送信できてしまいます。

その結果、正規の自社メールまで取引先の迷惑メールフォルダに振り分けられるという深刻な事態が起きることも。

設定はエックスサーバーのサーバーパネルから、DNS設定画面でTXTレコードを追加する形で行えます。

具体的なレコードの値はメール配信環境によって異なるため、不安な場合はエックスサーバーのサポート窓口に相談するか、ホームページの管理会社に依頼するのが確実です。

「複雑そう」と感じるかもしれませんが、一度設定してしまえば基本的にメンテナンスは不要です。

中小企業であっても導入は十分に可能で、フィッシング対策協議会のガイドラインでも推奨されている対策のひとつです。

メーラーの画像自動表示をオフにする

HTMLメールの画像が自動読み込みされると、送信者側に「このメールアドレスは有効」と伝わってしまうことがあります。

この設定を変えるだけで、スパムメールの増加をある程度抑えられるでしょう。

主要メーラー別の設定方法

| メーラー | 設定手順 |

|---|---|

| Outlook(2016以降) | 「ファイル」→「オプション」→「セキュリティセンター」→「自動ダウンロード」→「外部コンテンツをダウンロードしない」を選択 |

| Thunderbird | 「オプション」(または「環境設定」)→「プライバシーとセキュリティ」→「リモートコンテンツを許可する」のチェックを外す |

| Gmail | 「設定(歯車)」→「すべての設定を表示」→「全般」タブ→「画像」→「外部画像を表示する前に確認する」を選択 |

| iPhoneメール | 「設定」→「メール」→「プライバシー保護」→「メールでのアクティビティを保護」をオン |

この設定を変えると、正規のメールでも画像が表示されなくなることがあります。

信頼できる送信元のメールだけ「画像を表示」を個別に許可すれば、利便性を保ちながらセキュリティを強化できます。

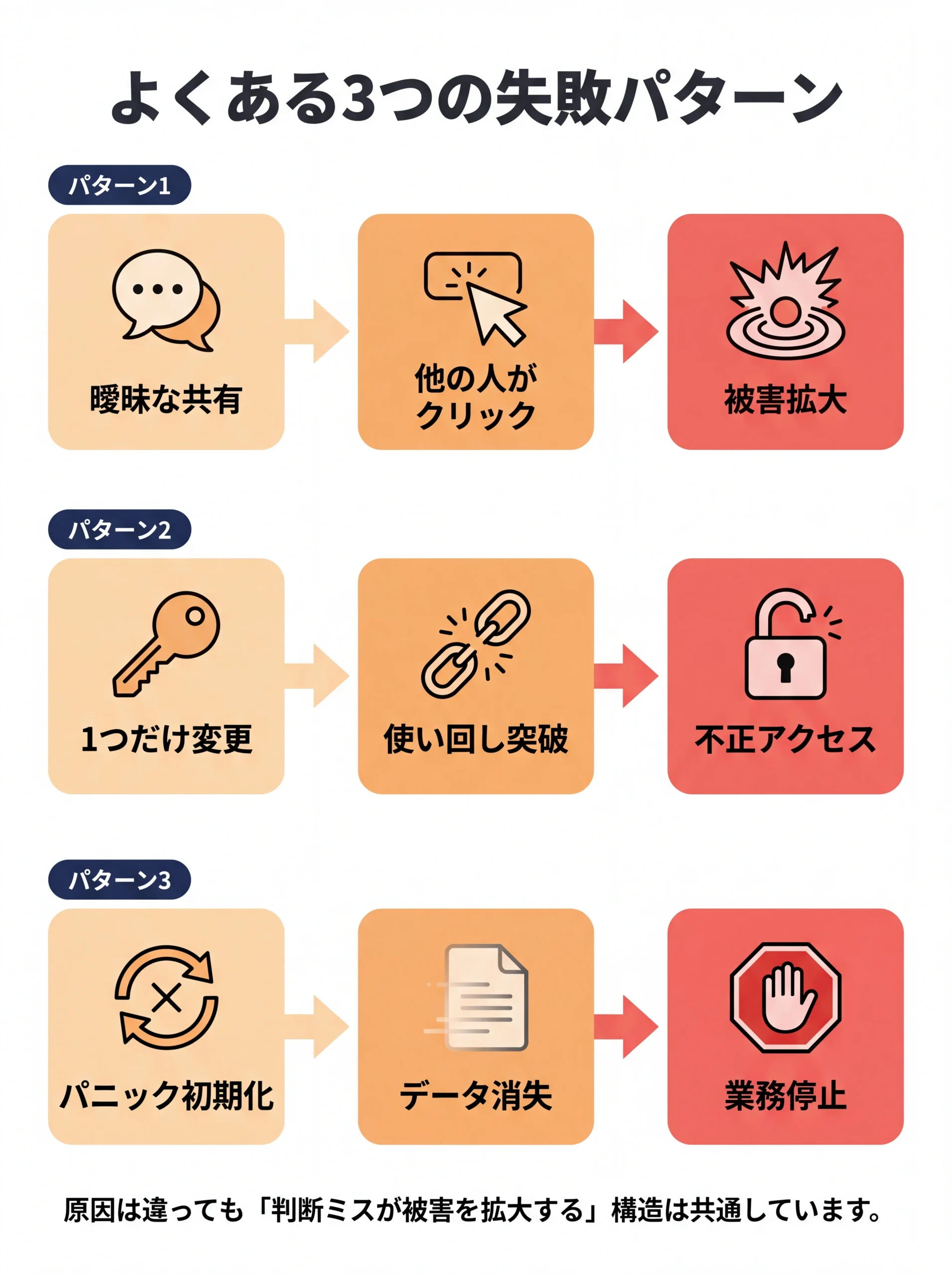

スパムメール対応でやりがちな失敗パターン

これまで中小企業のWeb支援をしてきた中で、スパムメール対応で繰り返し見てきた失敗パターンがあります。

「うちも当てはまるかも」と感じたら、今のうちに対策しておいてください。

1人の「大丈夫だった」で他のスタッフもクリックしてしまう

以前、こんな相談がありました。

営業部のAさんが不審なメールを開いて「何もなかったよ」と部内に共有。

それを聞いたBさんが「じゃあ自分も確認してみよう」とメール内のリンクをクリック。

遷移先がフィッシングサイトで、ログイン情報を入力してしまった——。

Aさんの「大丈夫だった」は「本文を読んだだけ」という意味でしたが、Bさんは「リンクを踏んでも安全」と解釈してしまいました。

曖昧な共有が、被害を広げた典型的なケースです。

社内で不審メールの情報を共有するときは、「このメールは詐欺です。リンクをクリックしないでください。削除してください」と具体的に指示してください。

「大丈夫だった」「何もなかった」という曖昧な報告は、後続の被害を生みます。

メールのパスワードだけ変えて他のサービスが突破される

フィッシング被害に気づいて、エックスサーバーのメールアカウントのパスワードをすぐに変更した。

対応が早い、と思うかもしれません。

ところが2日後、WordPressの管理画面に不正アクセスされていました。

原因はパスワードの使い回しです。

メールと同じパスワードをWordPressにも使っていたため、攻撃者はメールの認証情報を使ってWordPressにもログインできてしまったのです。

パスワード変更は「漏れた1つのサービスだけ」では不十分。

前のセクションで紹介した「同じパスワードを使い回しているサービスの洗い出し」を、必ずセットで行ってください。

パニックでPCを初期化し、業務データが消える

「ウイルスに感染したかもしれない」と焦って、PCを初期化(工場出荷状態に戻す)してしまうケース。

あとで確認したら実際には感染していなかった、というオチは少なくありません。

初期化すると、バックアップを取っていない営業資料や経理データがすべて消えます。

取り返しがつきません。

初期化は最後の手段です。まずウイルススキャンを実行し、結果を確認してから判断してください。

スキャンで脅威が検出されなければ、初期化は不要です。

判断に迷う場合は、1人で決めず管理者や外部の専門家に相談を。

エックスサーバーのスパムメール対応でよくある質問

Qエックスサーバーのスパムメールを開いただけでウイルスに感染しますか?

Aテキスト形式のスパムメールを開いて読んだだけであれば、ウイルスに感染する可能性はほぼありません。HTML形式のメールでも、モダンなメーラー(Outlook 2016以降、Gmail、Thunderbird最新版など)を使っていれば、開封だけで感染するリスクは低いです。ただし、メール内のリンクをクリックしたり、添付ファイルを開いた場合はリスクが高まります。

Qスパムメール内のリンクをクリックしてしまいましたが、何も入力していません。大丈夫ですか?

Aリンクをクリックしただけで個人情報を入力していない場合、被害が出ている可能性は比較的低いです。ただし念のため、ブラウザのダウンロード履歴を確認し、見覚えのないファイルがないかチェックしてください。そのうえでウイルススキャン(Windows Defenderのフルスキャンなど)を実行し、脅威が検出されなければ通常業務に戻って問題ありません。

Qフィッシングサイトでパスワードを入力してしまいました。パスワードを変更すれば安全ですか?

Aパスワード変更は必須ですが、それだけでは不十分な場合があります。同じパスワードを他のサービスでも使い回している場合は、すべてのサービスでパスワードを変更する必要があります。また、クレジットカード番号や銀行口座情報も入力した場合は、パスワード変更では対応できません。カード会社や銀行への連絡が最優先です。

Qエックスサーバーにウイルスチェック機能はありますか?

Aエックスサーバーのウイルスチェック機能の有無については、記事執筆時点の公式ドキュメントに明確な記載がありません。迷惑メールフィルタ機能は提供されていますが、ウイルスチェックとは別の機能です。端末側でのウイルス対策(Windows Defenderなどのセキュリティソフト)は別途必要です。詳しくはエックスサーバーのサポート窓口に確認してください。

Qスパムメールを開封したことを社内に報告する必要はありますか?

Aリンクをクリックしていない場合でも、社内への報告をおすすめします。同じスパムメールが他のスタッフにも届いている可能性が高く、「このメールは詐欺です。クリックしないでください」と周知することで、組織全体の被害を防げます。報告が遅れるほど、他のスタッフがリンクをクリックしてしまうリスクが上がります。

Qスマートフォンでスパムメールを開いた場合も危険ですか?

Aスマートフォンでもリスクはあります。「スマホだから安全」ということはありません。特にメール内のリンクをタップしてしまった場合や、フィッシングサイトでパスワードを入力してしまった場合の対応は、PCと同じです。iPhoneの場合はデバイスの再起動と不審なアプリの削除、Androidの場合はGoogle Play Protectによるスキャンを実行してください。

Q中小企業はサイバー攻撃のターゲットにならないのでは?

Aこれはよくある誤解です。IPA(情報処理推進機構)の調査によると、少なくない数の中小企業がサイバーインシデントの被害を経験しています。セキュリティ投資が少ない中小企業はむしろ狙われやすく、大企業への攻撃の「踏み台」として利用されるケースもあります。「小さい会社だから安全」という前提は危険です。

Qエックスサーバーの迷惑メールフィルタを設定しているのに、スパムメールが届きます。なぜですか?

A迷惑メールフィルタは確率を下げる仕組みであり、すべてのスパムメールを完全にブロックすることはできません。特に近年は、AIを使って自然な日本語で書かれたフィッシングメールが増えており、従来のフィルタでは検知しにくくなっています。フィルタ設定に加えて、SPF/DKIM/DMARCの設定や、受信者自身の判断力が重要です。スパムメールを見抜ける社内担当者の育成や、HP管理会社にメール対策のサポートを依頼することも検討してください。

まとめ

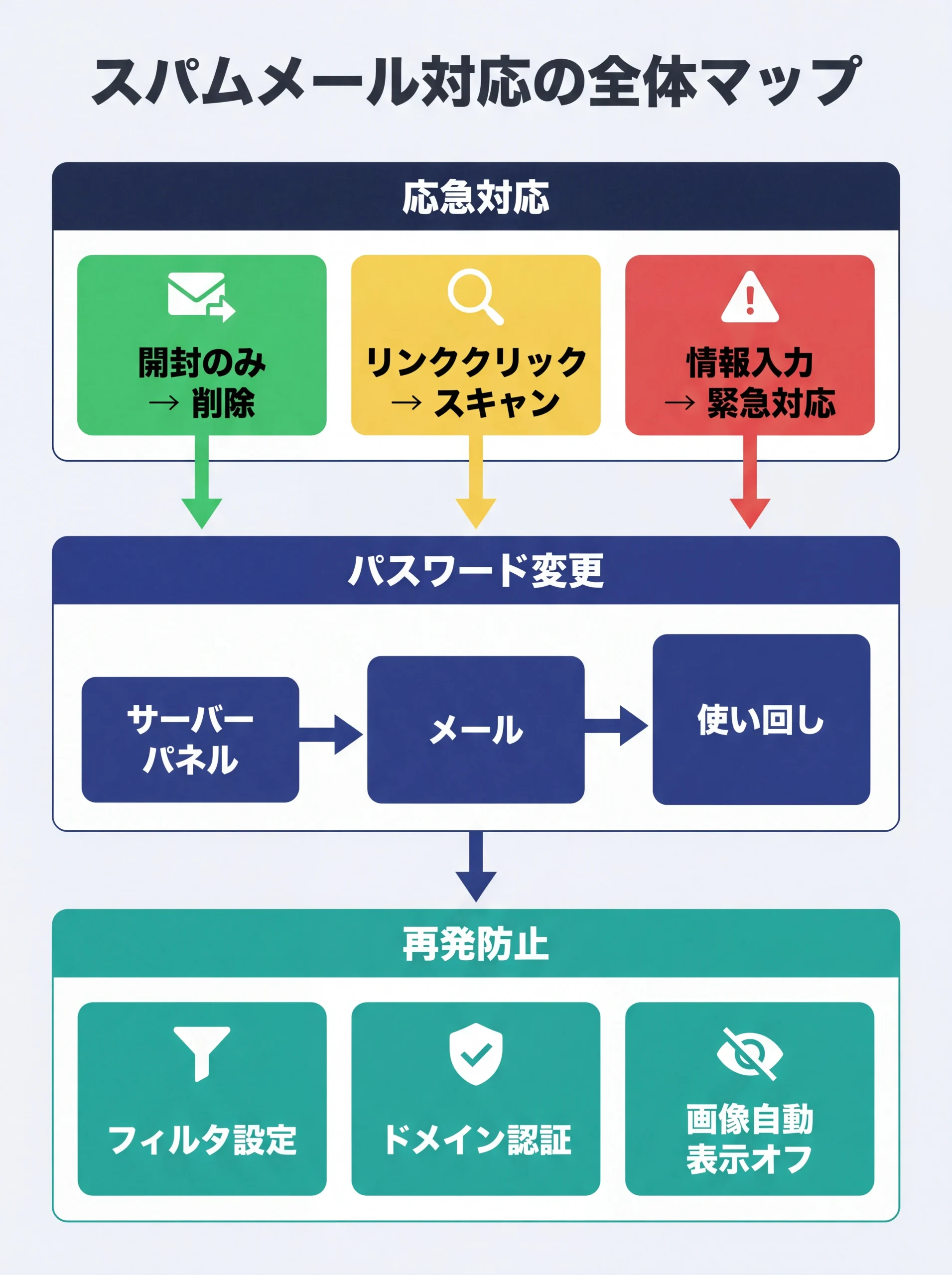

エックスサーバーのスパムメール開封後の対応とは、自分がメールに対して「何をしたか」を正確に把握し、状況に応じた初動対応・パスワード変更・再発防止設定を優先順位をつけて実行するプロセスです。

今回の記事で一番伝えたかったのは、「開いただけ」と「リンクをクリックした」と「情報を入力した」では、危険度も対応もまったく違うということ。

ここを混同してしまうと、不要なパニックで業務データを消してしまったり、逆に必要な対応を怠って被害が拡大したりします。

あらためて、対応の全体像を整理します。

- 開封しただけ(リンク未クリック) → メール削除で基本OK。画像自動表示をオフに

- リンクをクリックした(情報未入力) → ブラウザを閉じてフルスキャン実行

- ID・パスワードを入力した → 直ちにパスワード変更。使い回しサービスも全部変更

- クレジットカード番号を入力した → カード会社に今すぐ電話。パスワード変更とは別の対応

- 顧客・患者情報が流出した可能性 → 個人情報保護委員会に報告。医療機関は保健部局にも連絡

そして、今後のために迷惑メールフィルタの設定確認、SPF/DKIM/DMARCの導入、メーラーの画像自動表示オフを実施しておいてください。

私自身、クライアントのホームページ保守を担当する中で、今回紹介したようなフィッシングメールに何度も遭遇してきました。

フィルタを設定していてもすり抜けるメールはどうしてもあるので、スパムを見抜ける社内担当者を育てるか、HP管理会社にメールセキュリティも含めたサポートを依頼することを強くおすすめします。

ホームページの保守管理について、費用の相場感や「何をどこまで頼むべきか」の判断基準を知りたい方は、HP保守費用の相場と無駄なコストを減らすチェックポイントもあわせてご覧ください。

また、「今の管理会社にセキュリティ面まで任せて大丈夫か不安」「そもそもHP管理会社をどう選べばいいかわからない」という方は、ホームページ制作会社の選び方(実績がある業者を見分ける3つの基準)が参考になるはずです。